25. Insights プロジェクトの設定¶

Tower は Red Hat Insights との統合をサポートします。ホストが Insights に登録されると、脆弱性や既知の設定上の競合の有無を確認するためにホストのスキャンが継続的に実行されます。検出された問題にはそれぞれ Ansible Playbook の形式で関連付けられた修正が提供されます。Insights ユーザーはメンテナンス計画を作成して修正を分類したり、最終的には問題を軽減したりするために Playbook を作成します。Tower は Insights プロジェクトでメンテナンス計画 Playbook を追跡します。Tower からの Basic 認証を使った Insights に対する認証は、特殊な Insights 認証情報によってサポートされ、これは最初に Tower で設定する必要があります。Tower で Insights メンテナンス計画を最終的に実行するには、Insights プロジェクト、インベントリーおよびスキャンジョブテンプレートが必要です。

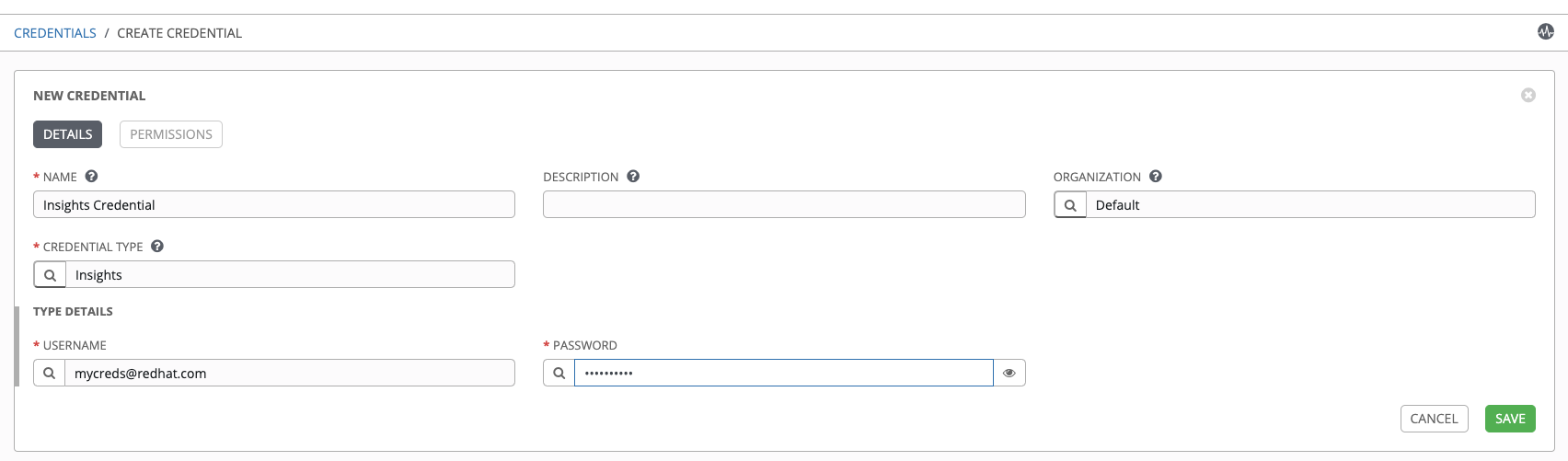

25.1. Insights 認証情報の作成¶

Insights で使用する新規の認証情報を作成するには、以下を実行します。

左のナビゲーションバーから認証情報 (

) アイコンをクリックして、認証情報ページにアクセスします。

) アイコンをクリックして、認証情報ページにアクセスします。

認証情報 画面の右上にある

ボタンをクリックします。

ボタンをクリックします。

名前 フィールドで使用される認証情報の名前を入力します。

オプションで、詳細 フィールドに、認証情報の情報を入力します。

組織 フィールドに、認証情報が関連付けられた組織の名前をオプションで入力するか、または

ボタンをクリックしてポップアップウィンドウからこれを選択します。

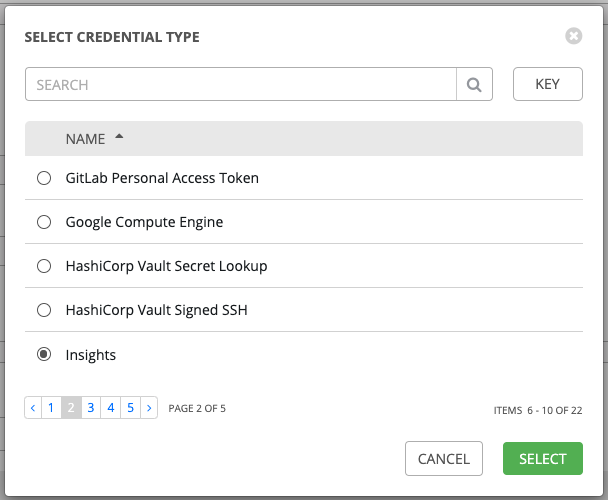

ボタンをクリックしてポップアップウィンドウからこれを選択します。認証情報タイプ フィールドに、Insights を入力するか、または

ボタンをクリックし、認証情報タイプのポップアップウィンドウからこれを選択します。

ボタンをクリックし、認証情報タイプのポップアップウィンドウからこれを選択します。

ユーザー名 および パスワード フィールドに有効な Insights 認証情報を入力します。Insights 認証情報はユーザーの Red Hat Customer Portal アカウントのユーザー名およびパスワードです。

完了したら 保存 をクリックします。

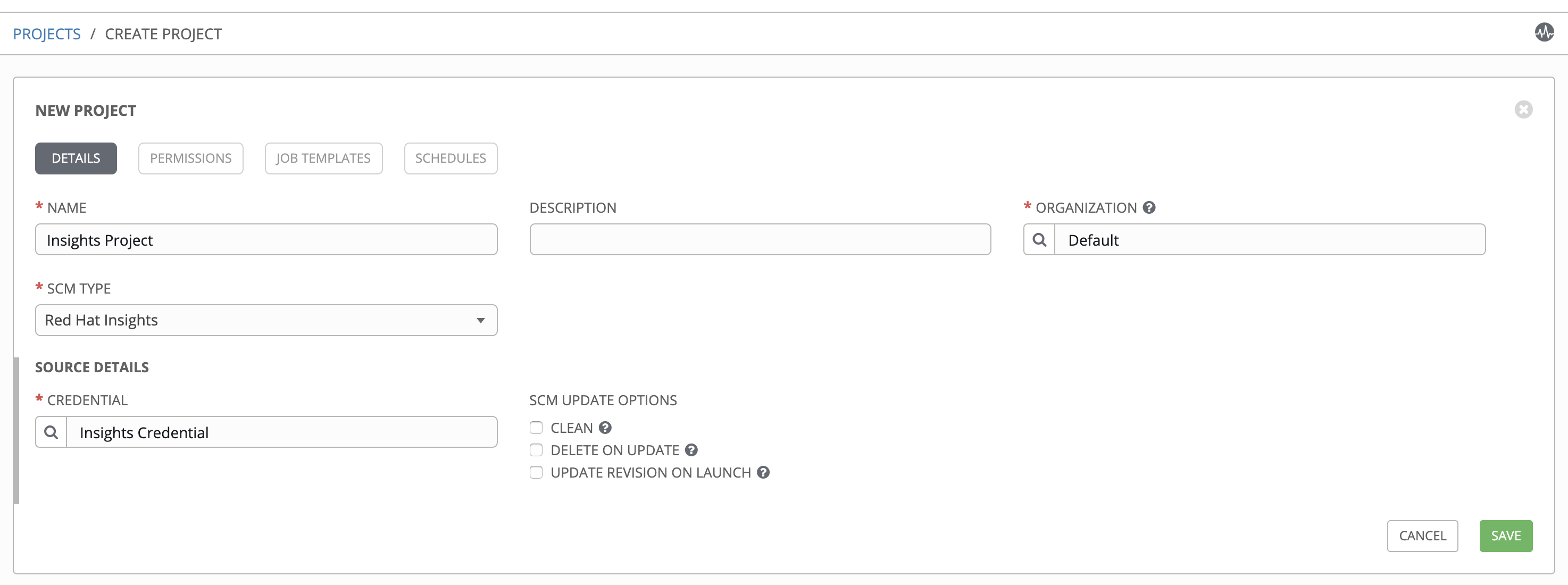

25.2. Insights プロジェクトの作成¶

新規 Insights プロジェクトを作成するには、以下を実行します。

左のナビゲーションバーからプロジェクト (

) アイコンをクリックして、プロジェクトページにアクセスします。

) アイコンをクリックして、プロジェクトページにアクセスします。

プロジェクトの画面の右上にある

ボタンをクリックします。

ボタンをクリックします。該当する詳細情報を必須フィールドに入力します (最小限のレベル)。特定の Insights 関連のエントリーが必要な以下のフィールドに留意してください。

名前: Insights プロジェクトの名前を入力します。

組織: このプロジェクトに関連付けられた組織の名前を入力するか、または

ボタンをクリックしてポップアップウィンドウからこれを選択します。

ボタンをクリックしてポップアップウィンドウからこれを選択します。SCM タイプ: Red Hat Insights を選択します。

SCM タイプの選択時に、ソース詳細 フィールドが展開されます。

認証情報 フィールドには事前に作成した Insights 認証情報が設定されます。設定されていない場合は、認証情報を入力するか、または

ボタンをクリックしてポップアップウィンドウからこれを選択します。

ボタンをクリックしてポップアップウィンドウからこれを選択します。クリックして オプション フィールドからこのプロジェクトの更新オプションを選択し、適切な場合は、追加の値を指定します。各オプションの詳細については、オプションの横にあるヘルプ

ボタンをクリックします。

ボタンをクリックします。

完了したら 保存 をクリックします。

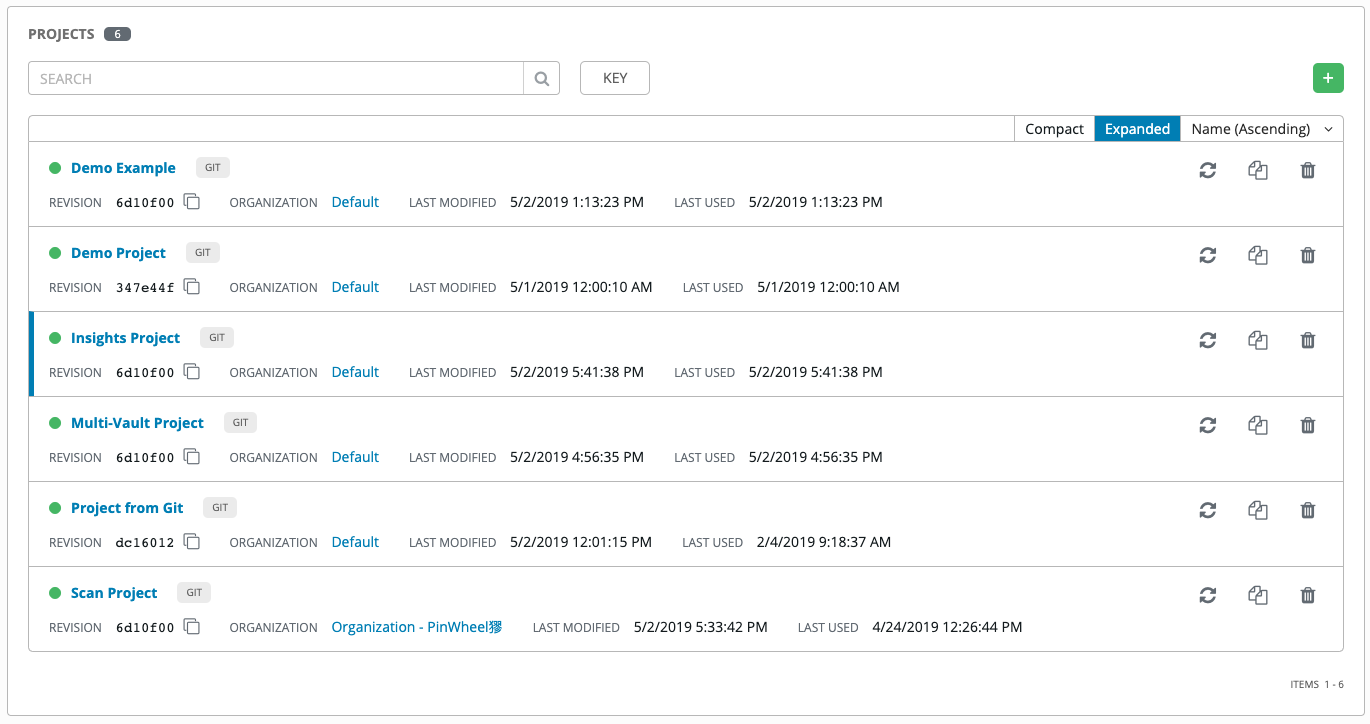

すべての SCM/プロジェクトの同期は新規プロジェクトの初回保存時に自動的に実行されます。ただし、それらを最新の Insights の内容で更新するには、プロジェクトのアクションの下にある  ボタンをクリックして SCM ベースのプロジェクトを手動で更新します。

ボタンをクリックして SCM ベースのプロジェクトを手動で更新します。

このプロセスでは、Tower Insights プロジェクトを Insights アカウントのソリューションと同期します。同期の実行時にプロジェクト更新の名前の横にあるステータスのドットに留意してください。

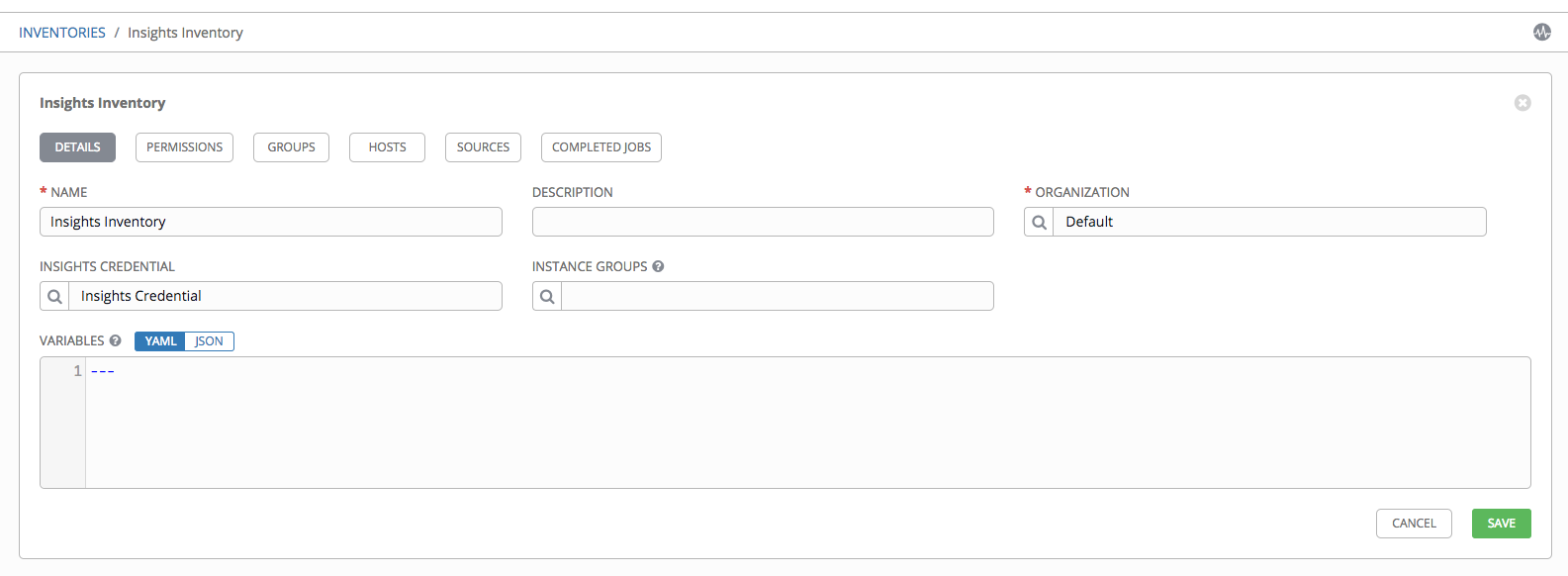

25.3. Insights インベントリーの作成¶

Insights Playbook には hosts: の 行が含まれます。ここでは、値は Insights 自体が認識するホスト名で、この値は Tower が認識するホスト名とは異なる場合があるため、Tower インベントリーのホスト名が Red Hat Insights ポータルのシステムと一致していることを確認してください。

Insights で使用する新規インベントリーを作成するには、以下を実行します。

左のナビゲーションバーからインベントリー (

) アイコンをクリックして、インベントリーページにアクセスします。

) アイコンをクリックして、インベントリーページにアクセスします。

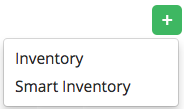

新規のインベントリーウィンドウを開くには、

ボタンをクリックして、ドロップダウンメニューから インベントリー を選択します。

ボタンをクリックして、ドロップダウンメニューから インベントリー を選択します。

それぞれのフィールドで使用される名前および組織を入力します。

Insights 認証情報 フィールドに、事前に作成した Insights 認証情報の名前を入力するか、または

ボタンをクリックしてポップアップウィンドウからこれを選択します。

ボタンをクリックしてポップアップウィンドウからこれを選択します。

保存 をクリックしてホストの追加に進みます。

注釈

通常、インベントリーにはすでに Insights ホストが含まれます。Tower がそれらをまだ認識していないだけです。Insights 認証情報により、Tower は Insights ホストについての情報を Insights から取得できます。Tower による Insights ホストとしてのホストの特定は、scan_facts.yml ファイルを使用して Insights 認証情報なしに実行できます。詳細は、スキャンジョブテンプレートの作成 セクションを参照してください。

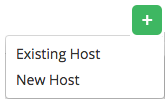

ホスト タブをクリックし、

ボタンをクリックしてから ホストの作成 ダイアログを開きます。

ボタンをクリックしてから ホストの作成 ダイアログを開きます。

使用予定の Insights ホストに関連付けられた ホスト名 フィールドに名前を入力します。

完了したら 保存 をクリックします。

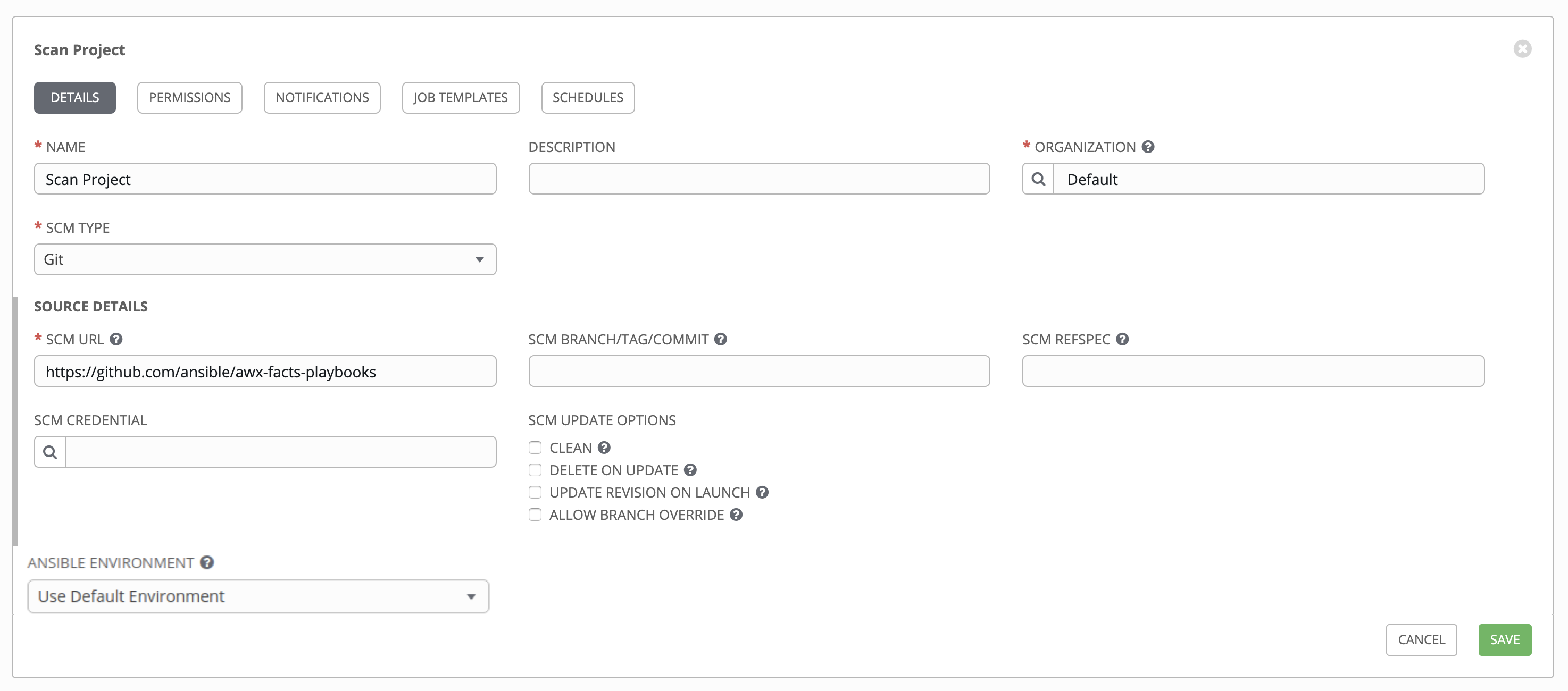

25.4. スキャンプロジェクトの作成¶

Tower で Insights メンテナンス計画を使用するには、それらを表示できる状態でなければなりません。ストックの手動スキャン Playbook を使用してスキャンジョブを作成し、これをインベントリーに対して実行します。

左のナビゲーションバーからプロジェクト (

) アイコンをクリックして、プロジェクトページにアクセスします。

) アイコンをクリックして、プロジェクトページにアクセスします。プロジェクトの画面の右上にある

ボタンをクリックします。

ボタンをクリックします。該当する詳細情報を必須フィールドに入力します (最小限のレベル)。特定の Insights 関連のエントリーが必要な以下のフィールドに留意してください。

名前: スキャンプロジェクトの名前を入力します。

組織: 組織の名前については、がインベントリーの作成時に選択した組織で事前に設定されます。

SCM タイプ: Git を選択します。

SCM タイプの選択時に、ソース詳細 フィールドが展開されます。

SCM URL フィールドに、

https://github.com/ansible/awx-facts-playbooksを入力します。これは、スキャンジョブテンプレートの保存先です。クリックして オプション フィールドからこのプロジェクトの更新オプションを選択し、適切な場合は、追加の値を指定します。各オプションの詳細については、オプションの横にあるヘルプ

ボタンをクリックします。

ボタンをクリックします。

完了したら 保存 をクリックします。

すべての SCM/プロジェクトの同期は新規プロジェクトの初回保存時に自動的に実行されます。ただし、それらを最新の Insights の内容で更新するには、プロジェクトのアクションの下にある  ボタンをクリックして SCM ベースのプロジェクトを手動で更新します。

ボタンをクリックして SCM ベースのプロジェクトを手動で更新します。

同期すると、Playbook ソリューションのある Insights アカウントのメンテナンス計画が Tower にインポートされます。これにはデフォルトの Plan (計画) 解決が使用されます。同期の実行時に表示されるプロジェクト更新の名前の横にあるステータスのドットに留意してください。

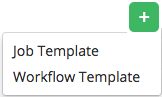

25.5. スキャンジョブテンプレートの作成¶

ファクトスキャン Playbook を使用するスキャンジョブを作成します。

左のナビゲーションバーからテンプレート (

) アイコンをクリックして、テンプレートページにアクセスします。

) アイコンをクリックして、テンプレートページにアクセスします。

新規のジョブテンプレートウィンドウを開くには、

ボタンをクリックして、ドロップダウンメニューから ジョブテンプレート を選択します。

ボタンをクリックして、ドロップダウンメニューから ジョブテンプレート を選択します。

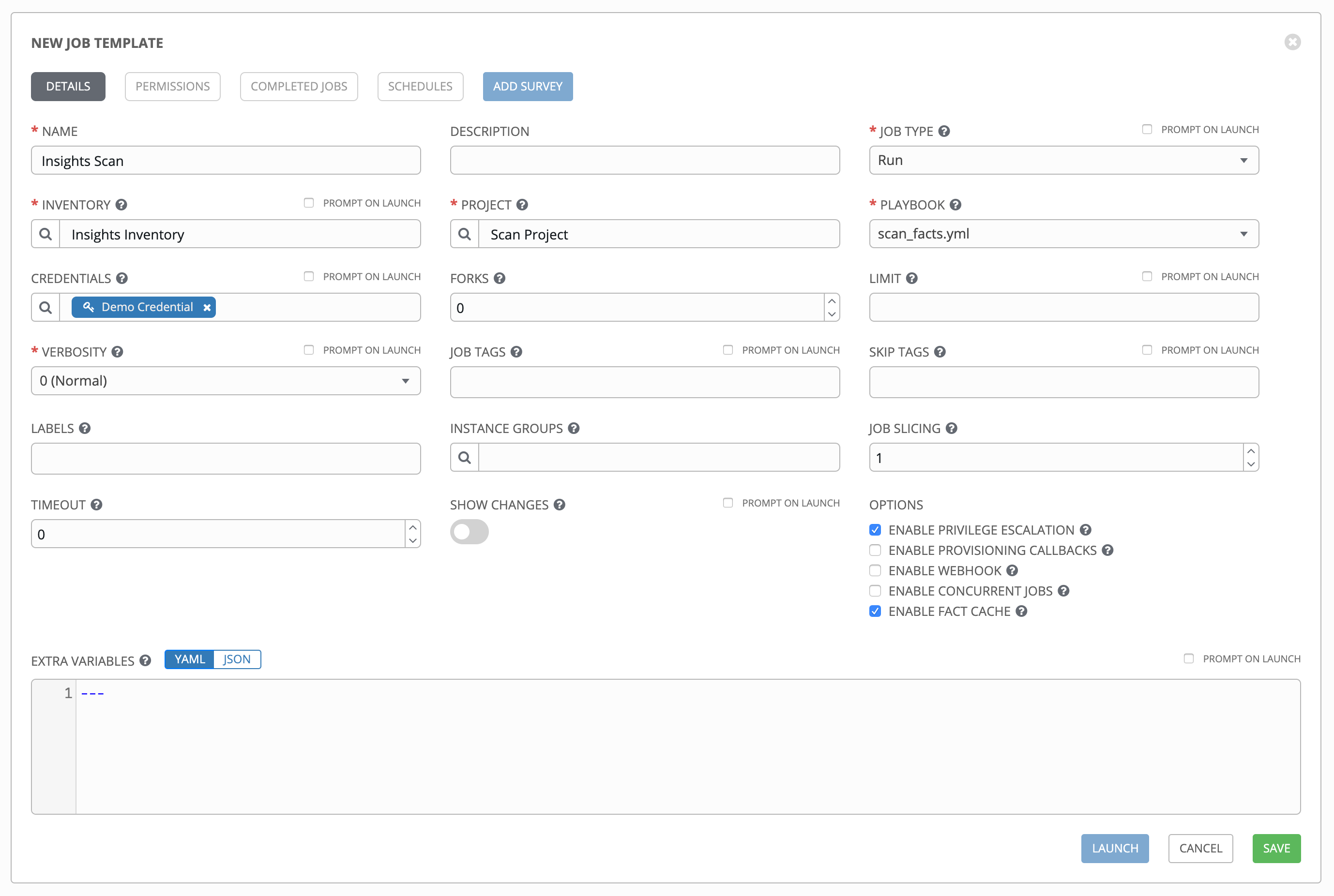

該当する詳細情報を必須フィールドに入力します (最小限のレベル)。特定の Insights 関連のエントリーが必要な以下のフィールドに留意してください。

名前: スキャンジョブの名前を入力します。

ジョブタイプ: ドロップダウンメニュー一覧から 実行 を選択します。

インベントリー: Insights インベントリーの名前を入力するか、または

ボタンをクリックしてポップアップウィンドウからこれを選択します。

ボタンをクリックしてポップアップウィンドウからこれを選択します。プロジェクト: 事前に作成したスキャンプロジェクトの名前を入力するか、または

ボタンをクリックしてポップアップウィンドウからこれを選択します。

ボタンをクリックしてポップアップウィンドウからこれを選択します。Playbook: ドロップダウンメニュー一覧から

scan_facts.ymlを選択します。これは、以前に設定したスキャンプロジェクトに関連付けられた Playbook です。認証情報: このプロジェクトに使用する認証情報を入力するか、または

ボタンをクリックしてポップアップウィンドウからこれを選択します。認証情報は Insights 認証情報である必要はありません。

ボタンをクリックしてポップアップウィンドウからこれを選択します。認証情報は Insights 認証情報である必要はありません。詳細: デフォルト設定を保持するか、またはドロップダウンメニュー一覧から必要な詳細レベルを選択します。

オプションフィールドから、権限昇格の有効化 および ファクトキャッシュの有効化 をクリックして選択します。

ターゲットホストから

system_idの値を取得するためにジョブが root ユーザーとして/etc/redhat-access-insights/machine-idにアクセスできるようにするには、特権エスカレーションオプションを有効にし、Insights のスキャンジョブテンプレートを起動する必要があります。これにより、ホストから Insights ボタンがアクティブになります。これは remediate the Insights inventory に必要です。それ以外の場合は、スキャンジョブの結果のsystem_idパラメーターは null に設定され、Insights ボタンは表示されません。

完了したら 保存 をクリックします。

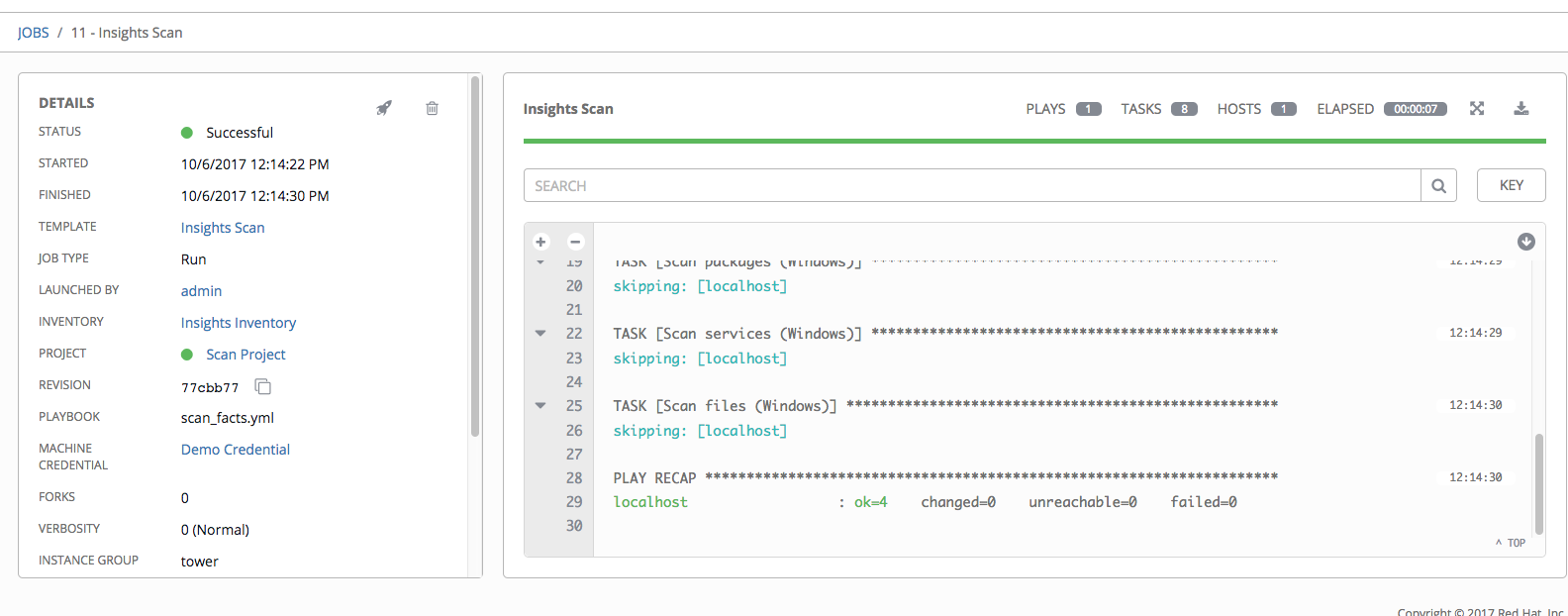

アイコンをクリックしてジョブスキャンテンプレートを起動します。

アイコンをクリックしてジョブスキャンテンプレートを起動します。

完了すると、ジョブの結果がジョブ詳細ページに表示されます。

25.6. Insights インベントリーの修復¶

Insights インベントリーの修復により、Tower では 1 回のクリックで Insights Playbook を実行できます。

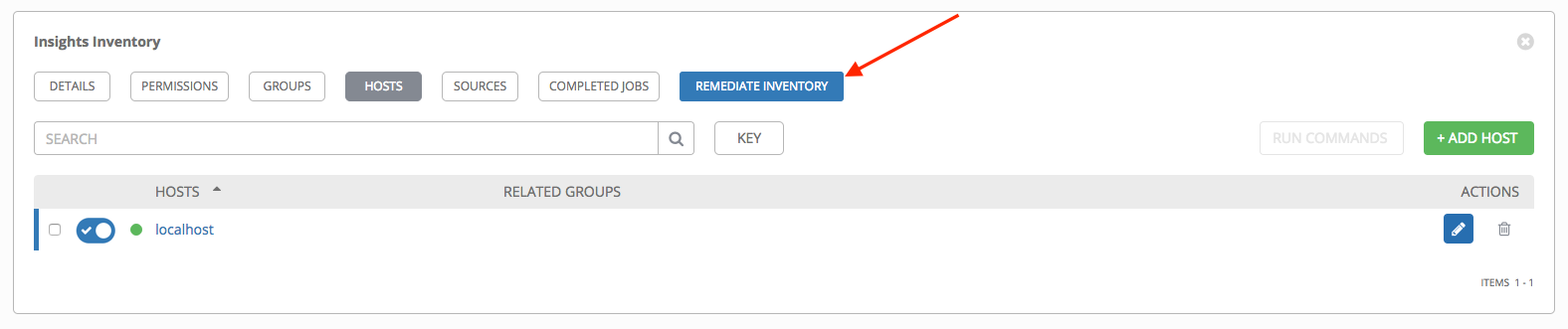

左のナビゲーションバーからインベントリー (

) アイコンをクリックして、インベントリーページにアクセスします。

) アイコンをクリックして、インベントリーページにアクセスします。インベントリーの一覧でクリックして Insights インベントリーの詳細を表示します。

ホスト タブをクリックし、スキャンプロセスでロードされた Insights ホストにアクセスします。

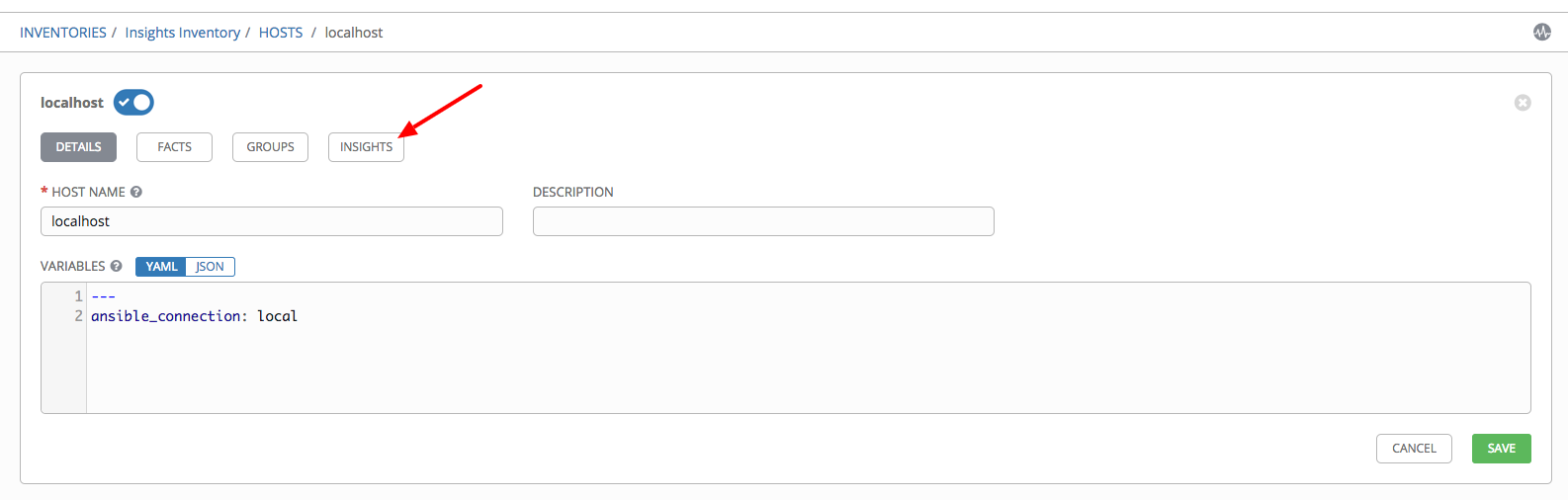

クリックして Insights からロードされたホストを開きます。

Insights タブは「ホスト」ページに表示されていることに留意してください。これは Insights および Tower がインベントリーを修復しており、1 回のクリックで Insights Playbook を実行できるように設定されていることを示しています。

Insights をクリックします。

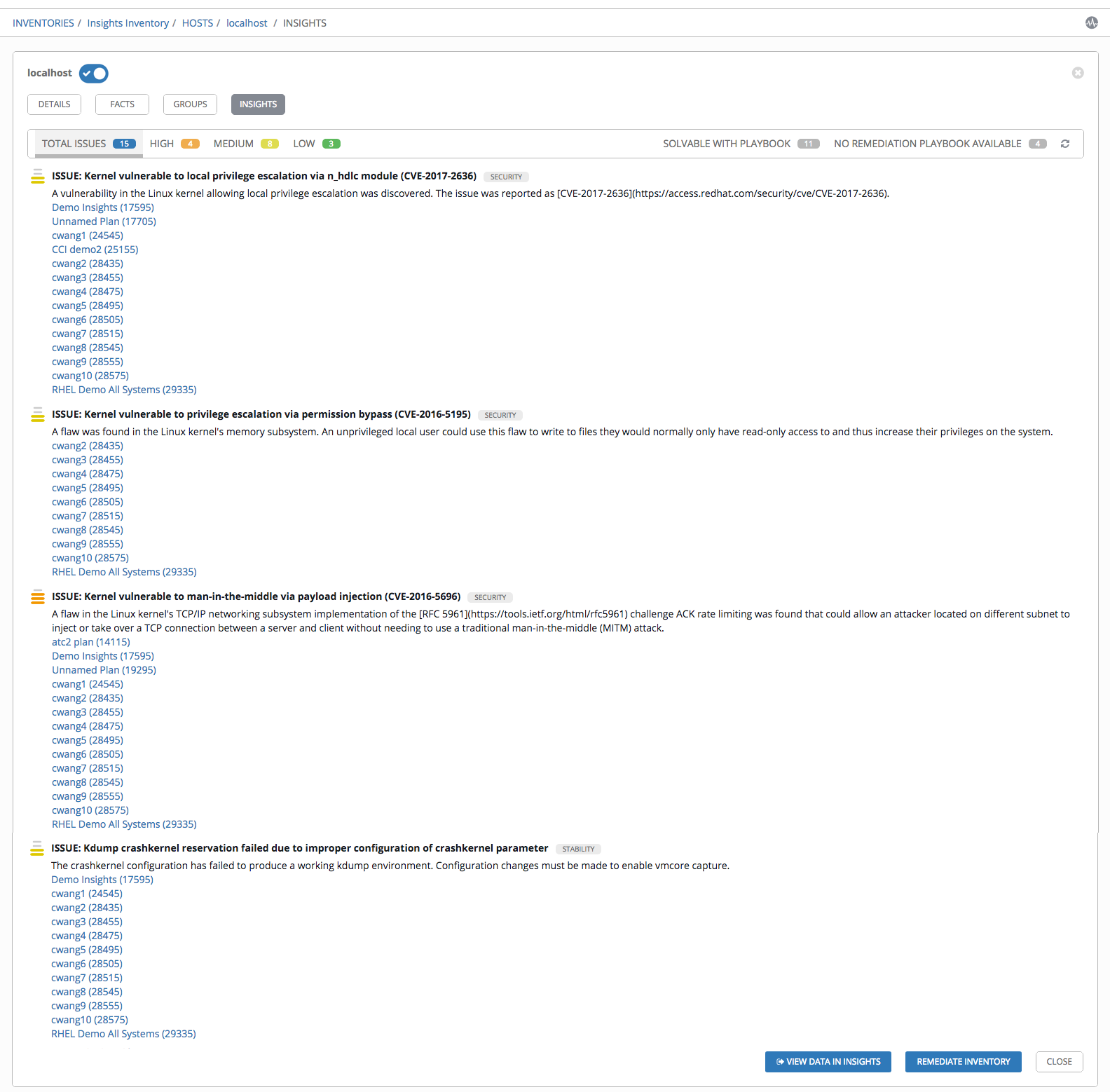

以下の画面には、問題の一覧が設定され、問題が Playbook で解決されたかどうかが表示されます。

Insights インベントリーページの下部にスクロールダウンし、インベントリーの修復 ボタンをクリックしてインベントリーのホストを更新します。

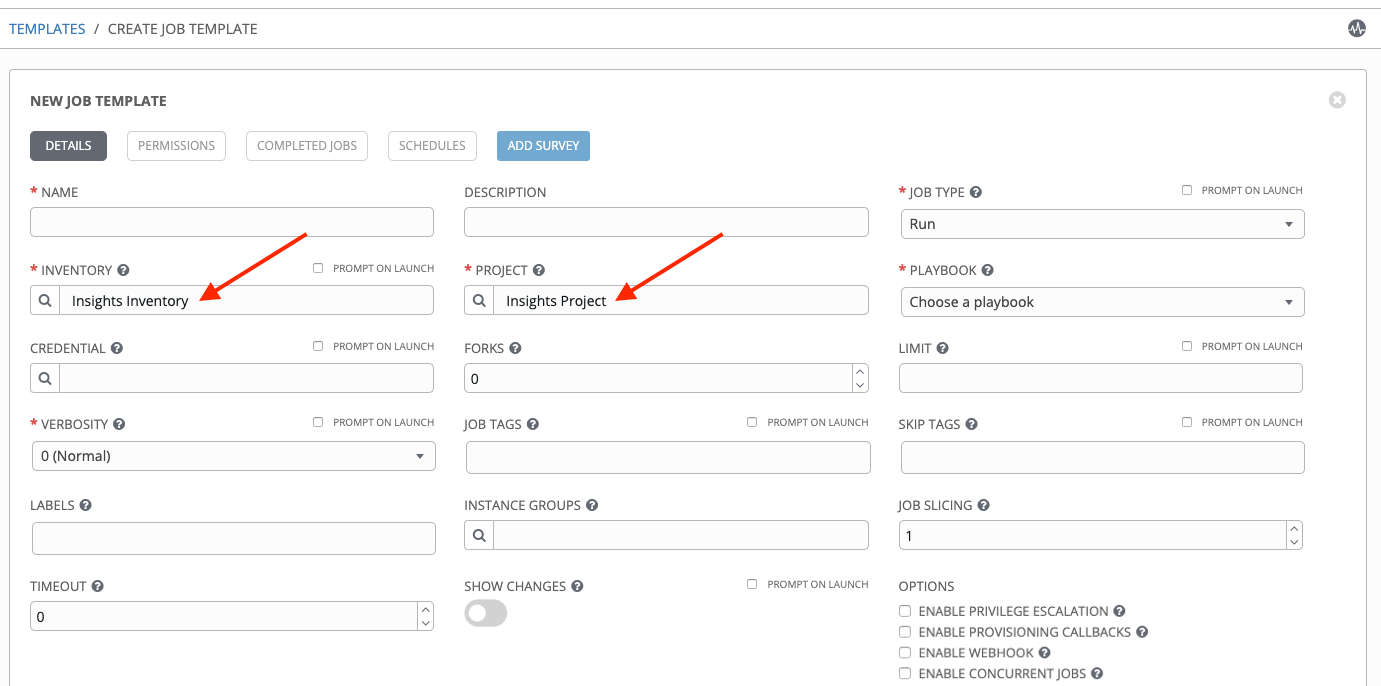

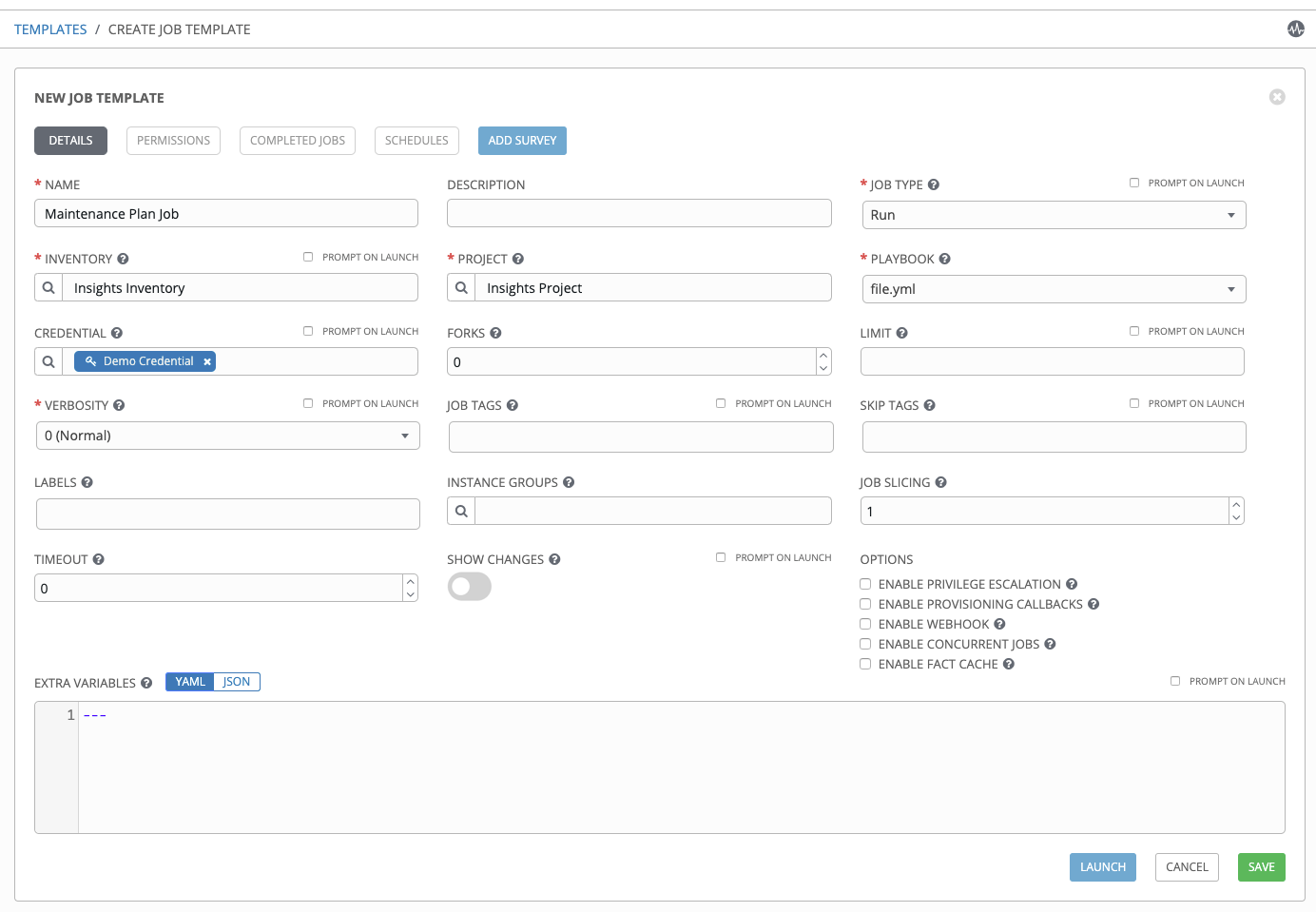

修復時に、「新規ジョブテンプレート」ウィンドウが開きます。「インベントリー」および「プロジェクト」フィールドが事前に設定されることに留意してください。

この新規ジョブテンプレートを使用して、Insights からメンテナンス計画をプルするジョブテンプレートを作成します。

該当する詳細情報を必須フィールドに入力します (最小限のレベル)。特定の Insights 関連のエントリーが必要な以下のフィールドに留意してください。

名前: メンテナンス計画の名前を入力します。

ジョブタイプ: 事前に設定されていない場合、ドロップダウンメニュー一覧から 実行 を選択します。

インベントリー: このフィールドには、事前に作成した Insights インベントリーが設定されます。

プロジェクト: このフィールドには以前に作成した Insights プロジェクトが設定されます。

Playbook: ドロップダウンメニュー一覧から実行する、メンテナンス計画に関連付けられた Playbook を選択します。

認証情報: このプロジェクトに使用する認証情報を入力するか、または

ボタンをクリックしてポップアップウィンドウからこれを選択します。認証情報は Insights 認証情報である必要はありません。

ボタンをクリックしてポップアップウィンドウからこれを選択します。認証情報は Insights 認証情報である必要はありません。詳細: デフォルト設定を保持するか、またはドロップダウンメニュー一覧から必要な詳細レベルを選択します。

完了したら 保存 をクリックします。

アイコンをクリックしてジョブテンプレートを起動します。

アイコンをクリックしてジョブテンプレートを起動します。

完了すると、ジョブの結果がジョブ詳細ページに表示されます。