18. 토큰 기반 인증¶

OAuth 2는 토큰 기반 인증에 사용됩니다. 토큰을 생성하는 데 사용되는 API 클라이언트의 서버 측 표현체인 애플리케이션뿐만 아니라 OAuth 토큰도 관리할 수 있습니다. OAuth 토큰을 HTTP 인증 헤더에 포함하면 사용자는 자신을 인증할 수 있으며 기본 RBAC 권한 외에도 제한적인 권한의 수준을 조정할 수 있습니다. OAuth 2 사양에 대한 자세한 내용은 `RFC 6749`_를 참조하십시오.

manage 유틸리티를 사용하여 토큰을 생성하는 방법에 대한 자세한 내용은 토큰 및 세션 관리 섹션을 참조하십시오.

18.1. OAuth 2 애플리케이션 및 토큰 관리¶

애플리케이션과 토큰은 /api/<version>/applications 및 /api/<version>/tokens``에서 최상위 리소스로 관리할 수 있습니다. ``/api/<version>/users/N/<resource>``에서 사용자를 기준으로 이러한 리소스에 액세스할 수도 있습니다. ``api/<version>/applications 또는 ``/api/<version>/users/N/applications``에 **POST**를 수행하면 애플리케이션을 생성할 수 있습니다.

각 OAuth 2 애플리케이션은 서버 측의 특정 API 클라이언트를 나타냅니다. API 클라이언트가 애플리케이션 토큰을 통해 API를 사용하려면 먼저 애플리케이션이 있어야 하며 액세스 토큰을 발행해야 합니다. 개별 애플리케이션은 기본 키인 ``/api/<version>/applications/<pk>/``를 통해 액세스할 수 있습니다. 다음은 일반적인 애플리케이션의 예제입니다.

{

"id": 1,

"type": "o_auth2_application",

"url": "/api/v2/applications/2/",

"related": {

"tokens": "/api/v2/applications/2/tokens/"

},

"summary_fields": {

"organization": {

"id": 1,

"name": "Default",

"description": ""

},

"user_capabilities": {

"edit": true,

"delete": true

},

"tokens": {

"count": 0,

"results": []

}

},

"created": "2018-07-02T21:16:45.824400Z",

"modified": "2018-07-02T21:16:45.824514Z",

"name": "My Application",

"description": "",

"client_id": "Ecmc6RjjhKUOWJzDYEP8TZ35P3dvsKt0AKdIjgHV",

"client_secret": "7Ft7ym8MpE54yWGUNvxxg6KqGwPFsyhYn9QQfYHlgBxai74Qp1GE4zsvJduOfSFkTfWFnPzYpxqcRsy1KacD0HH0vOAQUDJDCidByMiUIH4YQKtGFM1zE1dACYbpN44E",

"client_type": "confidential",

"redirect_uris": "",

"authorization_grant_type": "password",

"skip_authorization": false,

"organization": 1

}

위 예제에서와 같이 name``은 사람이 읽을 수 있는 애플리케이션 식별자입니다. 나머지 필드(예: ``client_id, redirect_uris)는 나중에 :ref:`ag_use_oauth_pat`에서 설명하는 OAuth2 인증에 주로 사용됩니다.

client_id 및 client_secret 필드의 값은 생성 과정에서 만들어지며 편집할 수 없는 애플리케이션 식별자이지만 organization 및 ``authorization_grant_type``은 생성 시 필요하며 편집할 수 없게 됩니다.

18.1.1. 애플리케이션 액세스 규칙¶

애플리케이션 액세스 규칙은 다음과 같습니다.

시스템 관리자는 시스템의 모든 애플리케이션을 보고 조작할 수 있습니다.

조직 관리자는 조직 멤버에 속하는 모든 애플리케이션을 보고 조작할 수 있습니다.

다른 사용자는 고유한 애플리케이션을 보거나 업데이트 및 삭제할 수만 있고 새 애플리케이션을 생성할 수는 없습니다.

한편, 토큰은 들어오는 요청을 실제로 인증하고 기본 사용자의 권한을 마스킹하는 데 사용되는 리소스입니다. 토큰을 생성하는 방법에는 다음 두 가지가 있습니다.

application및scope필드를 사용해/api/v2/tokens/끝점에 POST를 수행하여 관련 애플리케이션을 가리키고 토큰 범위를 지정scope필드를 사용해/api/v2/applications/<pk>/tokens/끝점에 POST를 수행하여 상위 애플리케이션을 자동으로 연결

개별 토큰은 기본 키인 ``/api/<version>/tokens/<pk>/``를 통해 액세스할 수 있습니다. 다음은 일반적인 토큰의 예제입니다.

{

"id": 4,

"type": "o_auth2_access_token",

"url": "/api/v2/tokens/4/",

"related": {

"user": "/api/v2/users/1/",

"application": "/api/v2/applications/1/",

"activity_stream": "/api/v2/tokens/4/activity_stream/"

},

"summary_fields": {

"application": {

"id": 1,

"name": "Default application for root",

"client_id": "mcU5J5uGQcEQMgAZyr5JUnM3BqBJpgbgL9fLOVch"

},

"user": {

"id": 1,

"username": "root",

"first_name": "",

"last_name": ""

}

},

"created": "2018-02-23T14:39:32.618932Z",

"modified": "2018-02-23T14:39:32.643626Z",

"description": "App Token Test",

"user": 1,

"token": "*************",

"refresh_token": "*************",

"application": 1,

"expires": "2018-02-24T00:39:32.618279Z",

"scope": "read"

},

OAuth 2 토큰의 경우 완전히 편집 가능한 필드는 scope``와 ``description``뿐입니다. ``application 필드는 업데이트 시 편집할 수 없으며, 다른 모든 필드는 전혀 편집할 수 없고 생성 과정에서 다음과 같이 자동으로 채워집니다.

user필드는 토큰이 생성된 사용자이며, 이 경우 토큰을 생성하는 사용자이기도 합니다.

애플리케이션 토큰과 개인 액세스 토큰은 둘 다 /api/v2/tokens/ 끝점에 표시됩니다. 개인 액세스 토큰의 application 필드는 항상 **null**입니다. 이런 특성에 따라 두 유형의 토큰을 쉽게 구별할 수 있습니다.

18.1.2. 토큰 액세스 규칙¶

토큰 액세스 규칙은 다음과 같습니다.

사용자가 관련 애플리케이션을 볼 수 있는 경우 토큰을 생성할 수 있으며, 개인 토큰을 직접 생성할 수도 있습니다.

시스템 관리자는 시스템의 모든 토큰을 보고 조작할 수 있습니다.

조직 관리자는 조직 멤버에 속하는 모든 토큰을 보고 조작할 수 있습니다.

시스템 감사자는 모든 토큰과 애플리케이션을 볼 수 있습니다.

다른 일반 사용자는 고유한 토큰만 보고 조작할 수 있습니다.

참고

사용자는 생성 시에만 토큰을 보거나 토큰 값을 새로 고칠 수 있습니다.

18.2. PAT(개인 액세스 토큰)에 OAuth 2 토큰 시스템 사용¶

OAuth 2 토큰을 얻는 가장 쉽고 일반적인 방법은 아래 예제에서와 같이 /api/v2/users/<userid>/personal_tokens/ 끝점에 개인 액세스 토큰을 생성하는 것입니다.

curl -XPOST -k -H "Content-type: application/json" -d '{"description":"Personal controller CLI token", "application":null, "scope":"write"}' https://<USERNAME>:<PASSWORD>@<CONTROLLER_SERVER>/api/v2/users/<USER_ID>/personal_tokens/ | python -m json.tool

설치된 경우 ``jq``를 통해 JSON 출력을 파이프할 수도 있습니다.

다음은 개인 토큰을 사용하여 curl로 API 끝점에 액세스하는 예제입니다.

curl -k -H "Authorization: Bearer <token>" -H "Content-Type: application/json" -X POST -d '{}' https://controller/api/v2/job_templates/5/launch/

|at|에서는 OAuth 2 시스템이 Django Oauth Toolkit`_을 기반으로 하므로 토큰 권한 부여, 취소, 새로 고침을 위한 전용 끝점을 제공합니다. 이러한 끝점은 `/api/v2/users/<USER_ID>/personal_tokens/`` 끝점 아래에서 찾을 수 있으며, 해당 끝점의 몇 가지 일반적인 사용 예제도 자세하게 제공됩니다. 이와 같은 특수 OAuth 2 끝점은 x-www-form-urlencoded Content-type 사용만 지원하므로 api/o/* 끝점은 ``application/json``을 허용하지 않습니다.

참고

애플리케이션 유형에 null``을 지정하여 ``/api/o/token 끝점으로 토큰을 요청할 수도 있습니다.

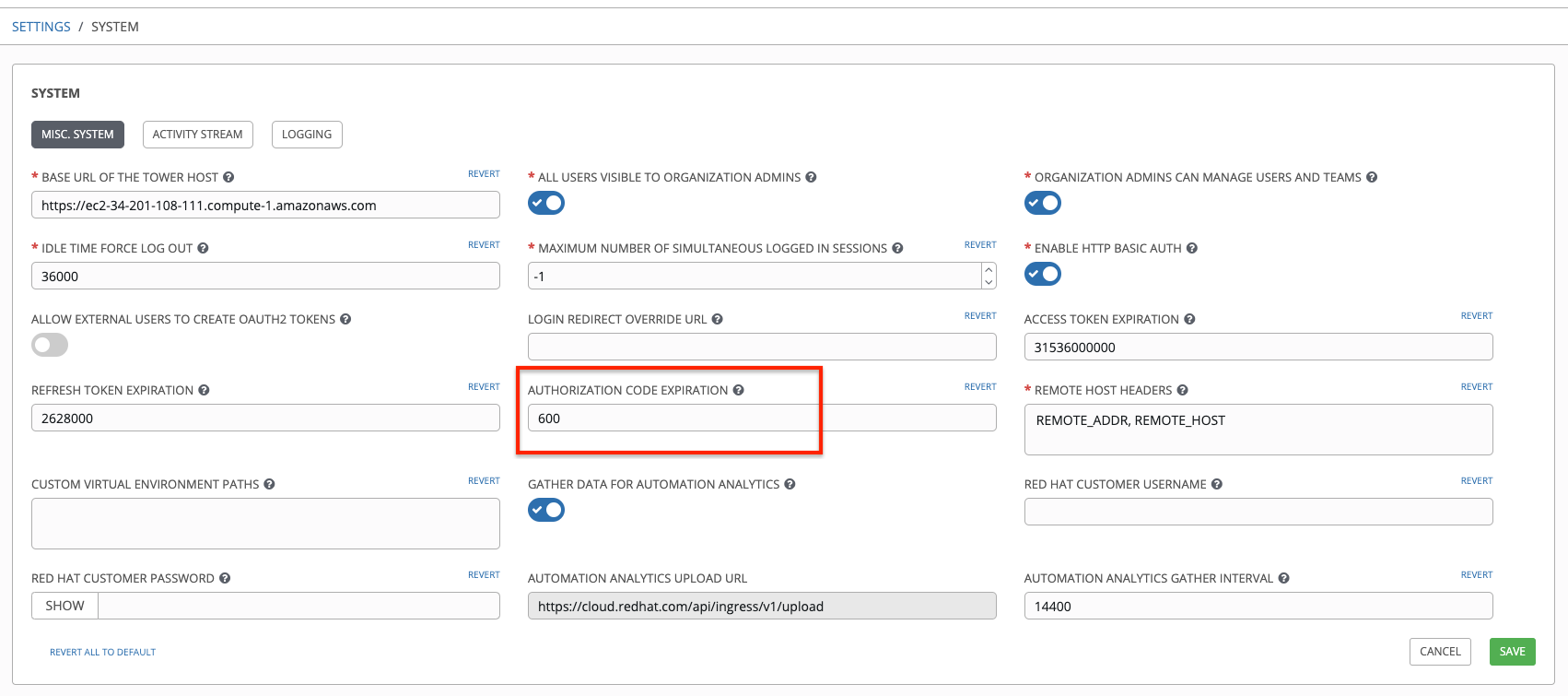

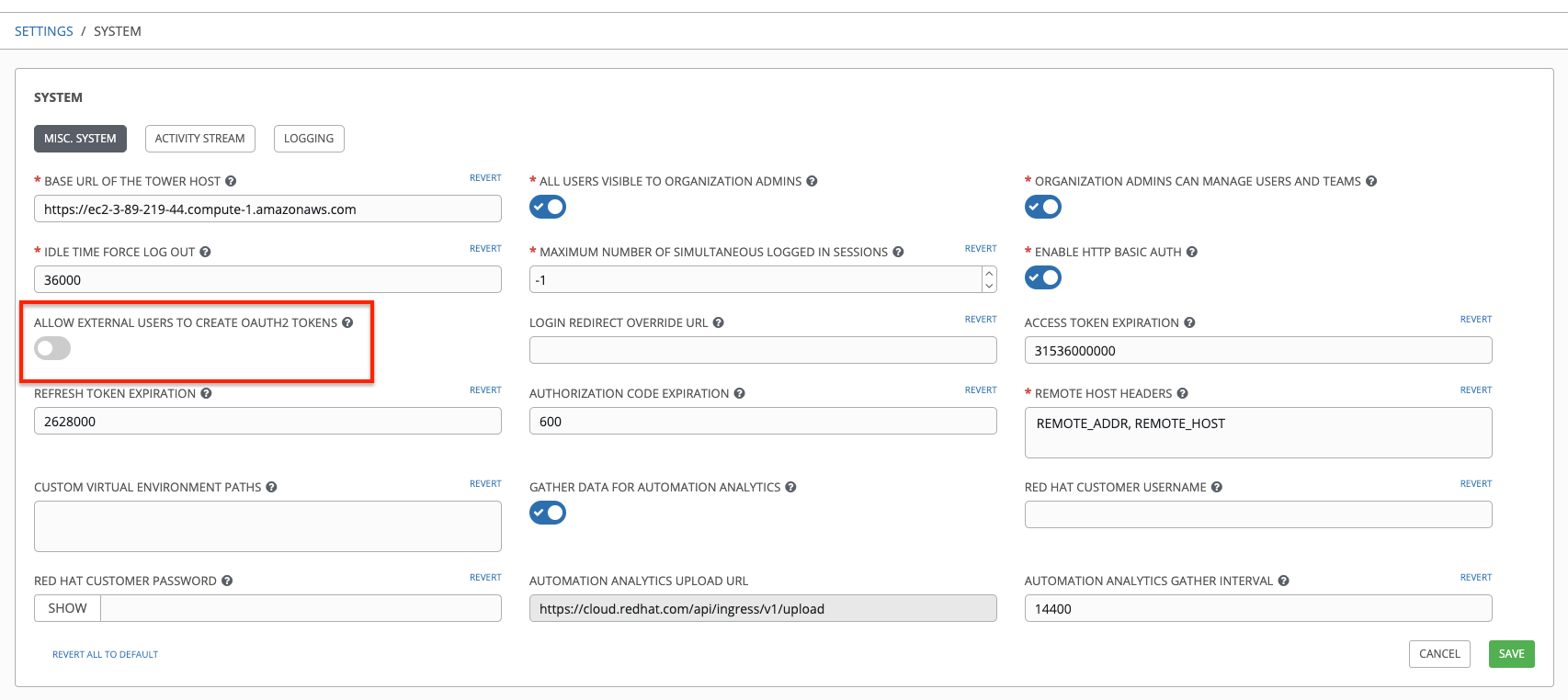

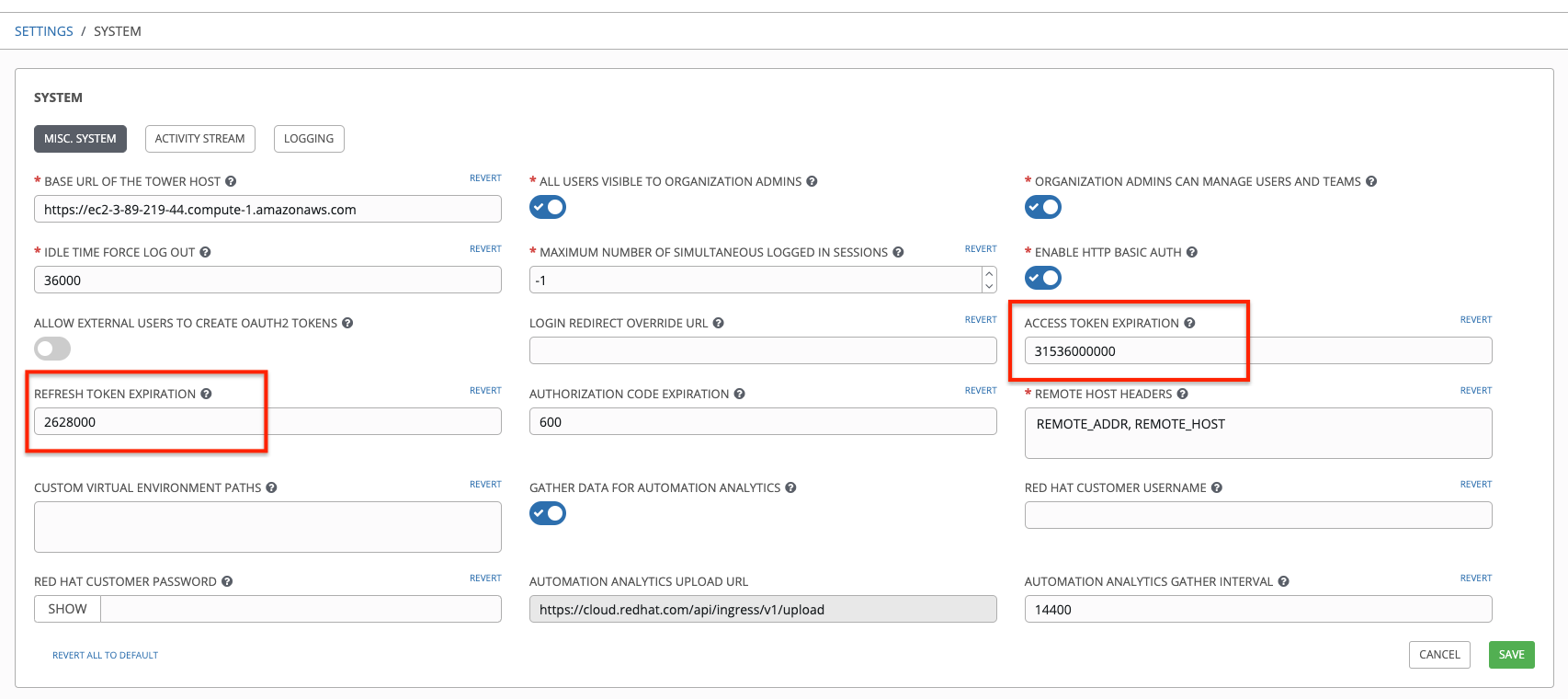

또는 컨트롤러 사용자 인터페이스를 통해 사용자를 위한 add tokens 작업을 수행할 수 있으며, 해당하는 경우 액세스 토큰 및 관련 새로 고침 토큰의 만료를 구성할 수 있습니다.

18.2.1. RBAC 시스템 위의 토큰 범위 마스크¶

OAuth 2 토큰의 범위는 유효한 범위 키워드인 ‘read’와 ‘write’로 구성된 공백 구분 문자열입니다. 이러한 키워드는 구성 가능하며, 인증된 API 클라이언트의 권한 수준을 지정하는 데 사용됩니다. read 및 write 범위는 |at|의 RBAC(역할 기반 액세스 제어) 권한 시스템 위에 마스크 계층을 제공합니다. 구체적으로 ‘write’ 범위는 RBAC 시스템에서 제공하는 전체 권한을 인증된 사용자에게 부여하는 반면, ‘read’ 범위는 RBAC 시스템에서 제공하는 읽기 권한만 인증된 사용자에게 부여합니다. 즉, ‘write’에는 ‘read’도 포함됩니다.

예를 들어 작업 템플릿에 대한 관리 권한이 있으면, 세션 또는 기본 인증을 통해 인증된 경우 작업 템플릿을 보거나 수정, 시작, 삭제할 수 있습니다. 반대로, OAuth 2 토큰을 사용하여 인증되었으며 관련 토큰 범위가 ‘read’인 경우 관리자라도 작업 템플릿을 볼 수만 있고 조작하거나 시작할 수는 없습니다. 토큰 범위가 ‘write’ 또는 ‘read write’인 경우 관리자 권한으로 작업 템플릿을 최대한 활용할 수 있습니다.

토큰을 얻어서 사용하려면 먼저 애플리케이션 토큰을 생성합니다.

authorization_grant_type``을 ``password``로 설정하여 애플리케이션을 만듭니다. ``/api/v2/applications/끝점에 다음을 HTTP POST합니다. 이때 고유한 조직 ID를 제공합니다.

{

"name": "Admin Internal Application",

"description": "For use by secure services & clients. ",

"client_type": "confidential",

"redirect_uris": "",

"authorization_grant_type": "password",

"skip_authorization": false,

"organization": <organization-id>

}

토큰을 만들고

/api/v2/tokens/끝점에 POST합니다.

{

"description": "My Access Token",

"application": <application-id>,

"scope": "write"

}

그러면 향후 요청 시 인증에 사용할 수 있는 <token-value>가 반환됩니다. 이 값은 다시 표시되지 않습니다.

토큰을 사용하여 리소스에 액세스합니다. 다음 예제에서는 curl을 사용합니다.

curl -H "Authorization: Bearer <token-value>" -H "Content-Type: application/json" -X GET https://<controller>/api/v2/users/

아직 CA를 설정하지 않았으며 SSL을 사용하는 경우 -k 플래그가 필요할 수 있습니다.

토큰을 취소하려면 해당 토큰의 세부 정보 페이지에서 토큰 ID를 사용하여 DELETE를 수행할 수 있습니다. 예를 들어 다음과 같습니다.

curl -ku <user>:<password> -X DELETE https://<controller>/api/v2/tokens/<pk>/

마찬가지로, 토큰을 사용하는 경우 다음과 같습니다.

curl -H "Authorization: Bearer <token-value>" -X DELETE https://<controller>/api/v2/tokens/<pk>/ -k

18.3. 애플리케이션 기능¶

이 페이지에는 인증, 토큰 새로 고침, 취소에 사용되는 OAuth 2 유틸리티 끝점이 나와 있습니다. /api/o/ 끝점은 브라우저에서 사용할 수 없으며 HTTP GET을 지원하지 않습니다. 여기에 규정된 끝점은 OAuth 2의 RFC 사양을 엄격하게 따르므로 자세한 내용은 이 사양을 참조하십시오. 다음은 특히 다양한 권한 부여 유형을 사용하여 애플리케이션을 생성할 때 컨트롤러에서 이러한 끝점을 사용하는 일반적인 예제입니다.

인증 코드

암호

참고

컨트롤러 사용자 인터페이스를 사용하여 여기서 설명하는 모든 애플리케이션 기능을 수행할 수 있습니다. 자세한 내용은 |atu|의 Applications 섹션을 참조하십시오.