12. 시크릿 관리 시스템¶

사용자와 관리자는 자동화 컨트롤러에서 머신 및 외부 서비스에 대신 액세스할 수 있도록 머신 및 클라우드 인증 정보를 업로드합니다. 기본적으로 민감한 인증 정보 값(예: SSH 암호, SSH 개인 키, 클라우드 서비스용 API 토큰)은 암호화된 후 데이터베이스에 저장됩니다. 인증 정보 플러그인에서 지원하는 외부 인증 정보를 사용하면 인증 정보 필드(예: 암호 또는 SSH 개인 키)를 컨트롤러에 직접 제공하는 대신 :term:`secret management system`에 저장된 값에 매핑할 수 있습니다. |at|는 다음에 대한 통합이 포함된 시크릿 관리 시스템을 제공합니다.

Centrify Vault Credential Provider Lookup

CyberArk 애플리케이션 ID 관리자(AIM)

CyberArk Conjur

HashiCorp Vault 키-값 저장소(KV)

HashiCorp Vault SSH 시크릿 엔진

Microsoft Azure 키 관리 시스템(KMS)

Thycotic DevOps Secrets Vault

Thycotic Secret Server

이러한 외부 시크릿 값은 이러한 값이 필요한 플레이북을 실행하기 전에 가져옵니다. 사용자 인터페이스에서 이러한 인증 정보를 지정하는 방법에 대한 자세한 내용은 :ref:`ug_credentials`를 참조하십시오.

12.1. 보안 조회 구성 및 연결¶

타사 시스템에서 시크릿을 가져오도록 |at|를 구성할 때는 인증 정보 필드를 외부 시스템에 연결해야 합니다. 인증 정보 필드를 외부 시스템에 저장된 값에 연결하려면 이 시스템에 해당하는 외부 인증 정보를 선택하고 metadata`를 제공하여 원하는 값을 조회합니다. 메타데이터 입력 필드는 :term:`source credential`의 :term:`external credential type 정의에 포함됩니다.

|At|는 개발자, 통합자, 관리자, 고급 사용자를 위한 credential plugin 인터페이스에 새 외부 인증 정보 유형을 추가하여 다른 시크릿 관리 시스템을 지원하도록 확장할 수 있는 기능을 제공합니다. 자세한 내용은 `development docs for credential plugins`_를 참조하십시오.

지원되는 각 타사 시크릿 관리 시스템을 구성하고 사용하려면 automation controller 사용자 인터페이스를 사용하십시오.

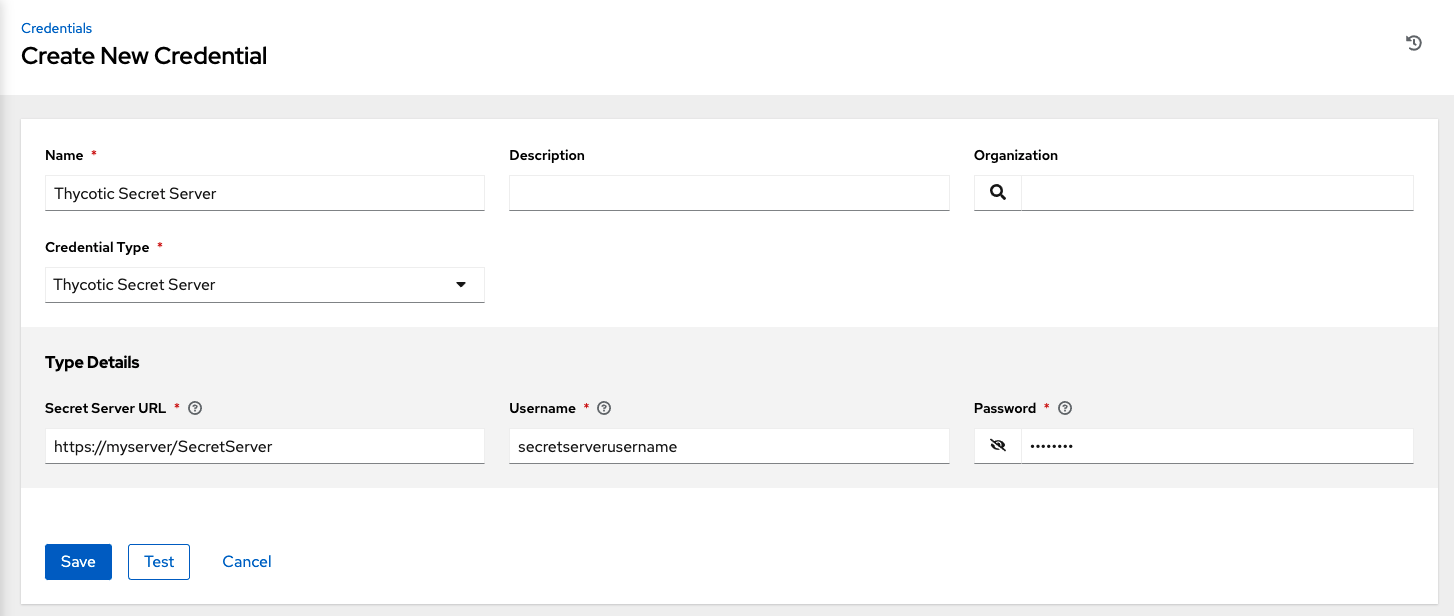

먼저 시크릿 관리 시스템을 사용하여 인증할 외부 인증 정보를 생성합니다. 최소한 외부 인증 정보의 이름을 제공하고 **인증 정보 유형**으로 다음 중 하나를 선택합니다.

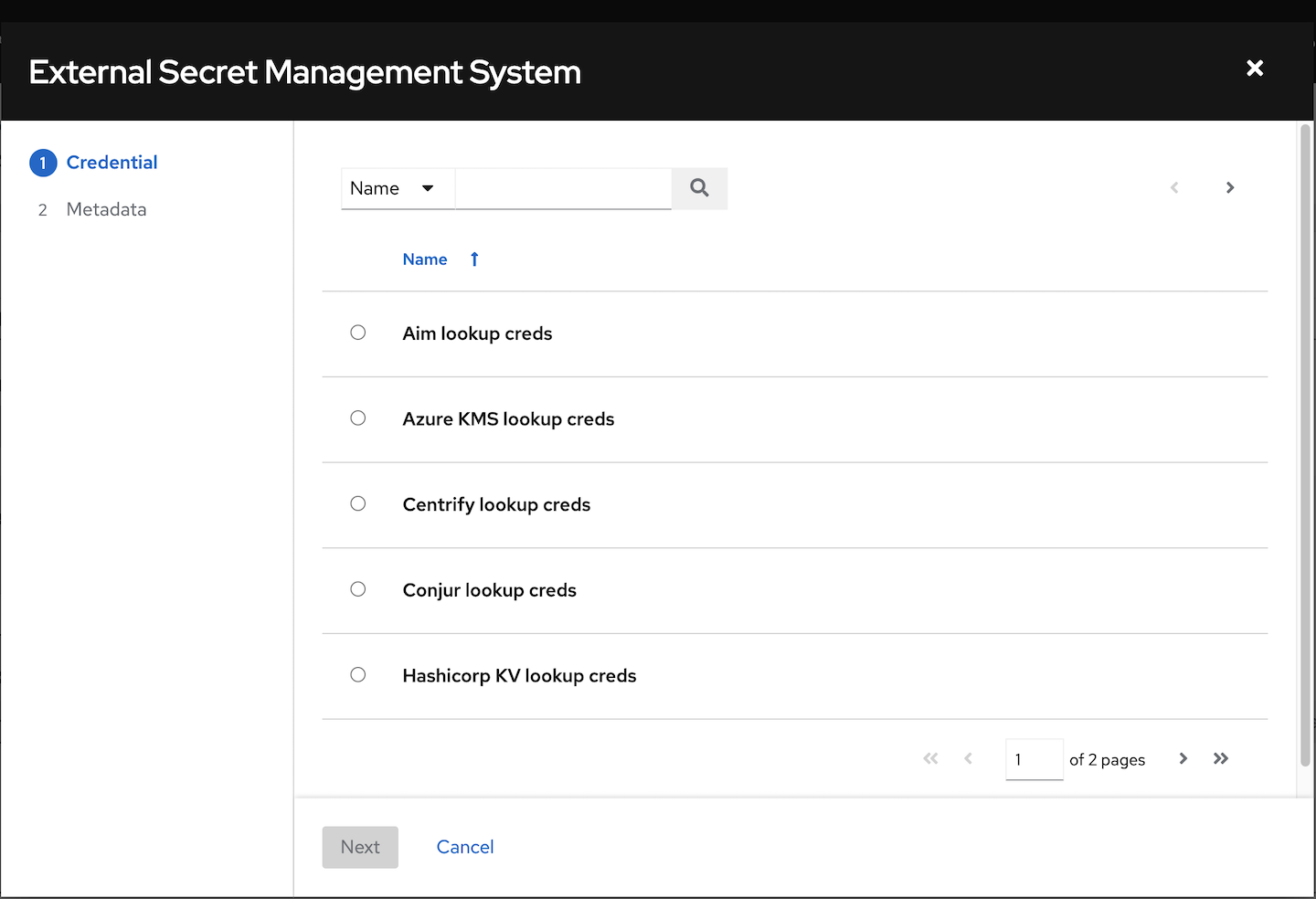

대상 인증 정보의 인증 정보 양식으로 이동한 후 외부 시스템에서 시크릿을 찾기 위해 하나 이상의 입력 필드를 메타데이터와 함께 외부 인증 정보에 연결합니다. 이 예에서 *데모 인증 정보*는 대상 인증 정보입니다.

유형 세부 정보 영역에서 외부 인증 정보에 연결하려는 필드에 대해 입력 필드의

버튼을 클릭합니다. 시크릿 정보를 검색하는 데 사용할 입력 소스를 설정하라는 메시지가 표시됩니다.

버튼을 클릭합니다. 시크릿 정보를 검색하는 데 사용할 입력 소스를 설정하라는 메시지가 표시됩니다.

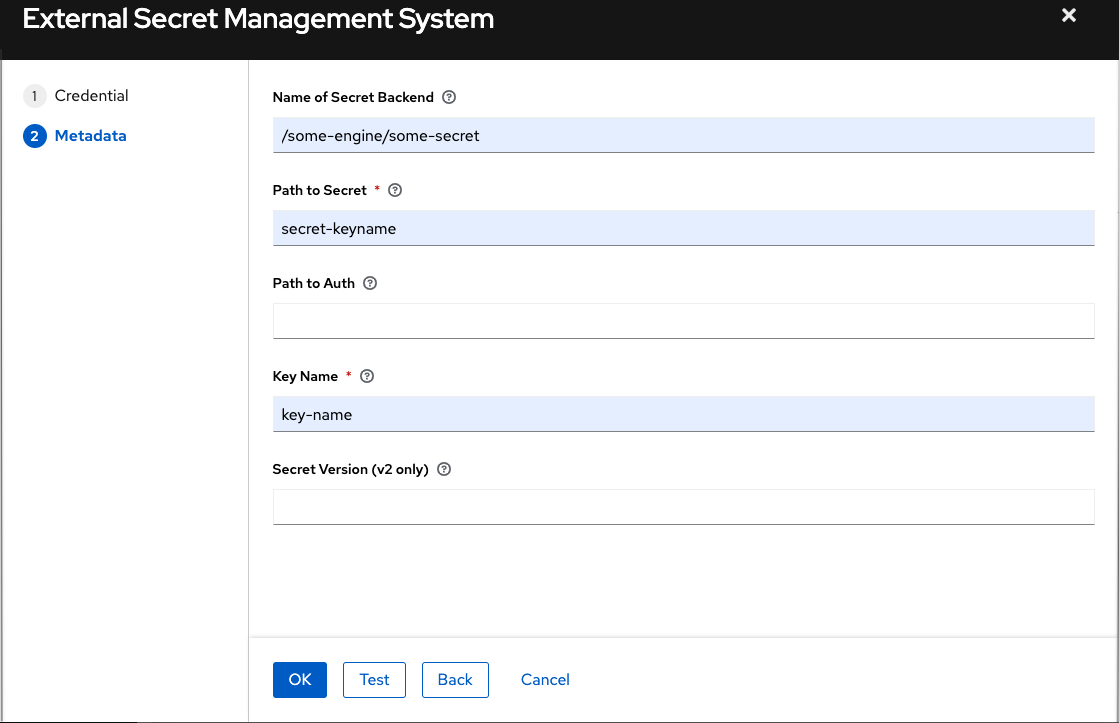

Select the credential you want to link to, and click Next. This takes you to the Metadata tab of the input source. This example shows the Metadata prompt for HashiVault Secret Lookup. Metadata is specific to the input source you select. See the Metadata for credential input sources table for details.

**테스트**를 클릭하여 시크릿 관리 시스템에 대한 연결을 확인합니다. 조회에 실패하면 다음과 같은 오류 메시지가 표시됩니다.

완료되면 확인**을 클릭합니다. 이렇게 하면 프롬프트 창이 닫히고 대상 인증 정보의 세부 정보 화면으로 돌아갑니다. **이러한 단계를 반복하여 :ref:`step 3 above <ag_credential_plugins_link_step>`로 시작하여 대상 인증 정보의 나머지 입력 필드를 완료합니다. |at|는 이러한 방식으로 정보를 연결하여 타사 관리 시스템의 사용자 이름, 암호, 키, 인증서, 토큰과 같은 민감한 정보를 검색하고 해당 데이터를 대상 인증 정보 양식의 나머지 필드에 채웁니다.

필요한 경우 민감한 정보를 검색하는 방법으로 연결을 사용하지 않는 필드에 수동으로 정보를 제공하십시오. 각 필드에 대한 자세한 내용은 적절한 :ref:`ug_credentials_cred_types`을 참조하십시오.

완료되면 **저장**을 클릭합니다.

12.1.1. Metadata for credential input sources¶

Centrify Vault Credential Provider Lookup

메타데이터 |

설명 |

|---|---|

Account Name (Required) |

Name of the system account or domain associated with Centrify Vault. |

System Name |

Specify the name used by the Centrify portal. |

CyberArk AIM

메타데이터 |

설명 |

|---|---|

오브젝트 쿼리(필수) |

오브젝트에 대한 쿼리를 조회합니다. |

오브젝트 쿼리 형식 |

Select |

이유 |

오브젝트 정책에 따라 필요한 경우 시크릿을 체크아웃하는 이유를 제공합니다. CyberArk에서 이를 기록합니다. |

CyberArk Conjur

메타데이터 |

설명 |

|---|---|

시크릿 ID |

시크릿의 ID입니다. |

시크릿 버전 |

필요한 경우 시크릿 버전을 지정합니다. 또는 최신 버전을 사용하도록 비워 둡니다. |

HashiVault 시크릿 조회

메타데이터 |

설명 |

|---|---|

시크릿 백엔드 이름 |

사용할 KV 백엔드의 이름을 지정합니다. 시크릿 경로 필드의 첫 번째 경로 세그먼트를 대신 사용하려면 비워 둡니다. |

시크릿 경로(필수) |

Specify the path to where the secret information is stored; for example, |

키 이름(필수) |

시크릿 정보를 검색할 키 이름을 지정합니다. |

시크릿 버전(V2만 해당) |

필요한 경우 버전을 지정합니다. 또는 최신 버전을 사용하도록 비워 둡니다. |

HashiCorp 서명 SSH

메타데이터 |

설명 |

|---|---|

서명되지 않은 공개 키(필수) |

서명하려는 인증서의 공개 키를 지정합니다. 대상 호스트의 인증된 키 파일에 있어야 합니다. |

시크릿 경로(필수) |

Specify the path to where the secret information is stored; for example, |

역할 이름(필수) |

역할은 Hashi Vault에 저장된 SSH 설정 및 매개변수의 컬렉션입니다. 일반적으로 서로 다른 권한, 시간 초과 등을 사용하여 몇 개를 지정할 수 있습니다. 예를 들어, 루트 및 기타 하위 역할로 서명한 인증서를 가져올 수 있는 역할이 있을 수 있습니다. |

유효한 보안 주체 |

저장된 키에 대한 인증서를 인증하도록 Vault에 요청할 기본값 이외의 사용자(한 명 이상)를 지정합니다. Hashi Vault에는 서명할 기본 사용자(예: ec2-user)가 있습니다. |

Azure KMS

메타데이터 |

설명 |

|---|---|

시크릿 이름(필수) |

Azure의 Key Vault 앱에서 참조되는 시크릿의 실제 이름입니다. |

시크릿 버전 |

필요한 경우 시크릿 버전을 지정합니다. 또는 최신 버전을 사용하도록 비워 둡니다. |

Thycotic DevOps Secrets Vault

메타데이터 |

설명 |

|---|---|

Secret Path (required) |

시크릿 정보가 저장된 위치의 경로를 지정합니다(예: /path/username). |

Thycotic Secret Server

메타데이터 |

설명 |

|---|---|

Secret ID (required) |

시크릿의 ID입니다. |

Secret Field |

Specify the field to be used from the secret. |

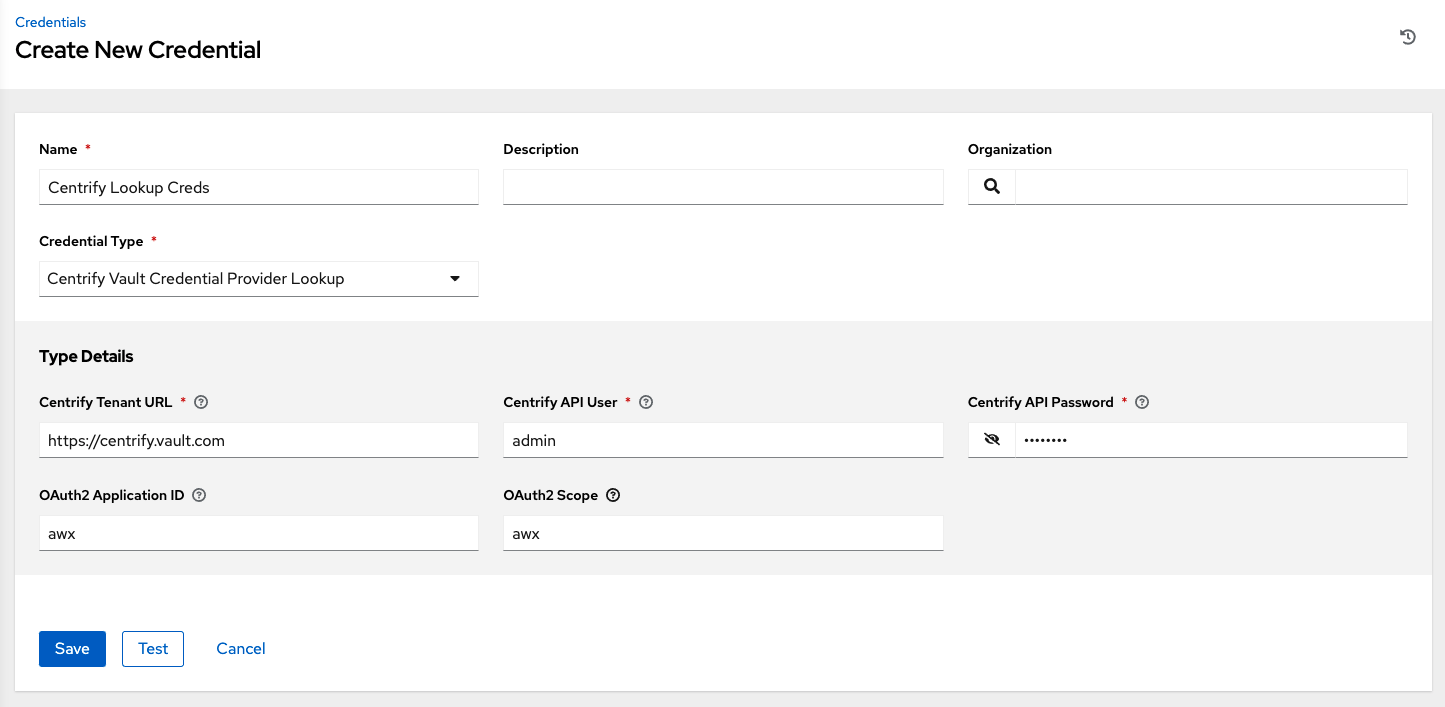

12.1.2. Centrify Vault Credential Provider Lookup¶

You need the Centrify Vault web service running to store secrets in order for this integration to work. When Centrify Vault Credential Provider Lookup is selected for Credential Type, provide the following metadata to properly configure your lookup:

Centrify Tenant URL (required): provide the URL used for communicating with Centrify’s secret management system

Centrify API User (required): provide the username

Centrify API Password (required): provide the password

OAuth2 Application ID : specify the identifier given associated with the OAuth2 client

OAuth2 Scope : specify the scope of the OAuth2 client

아래의 예는 구성된 CyberArk AIM 인증 정보를 보여줍니다.

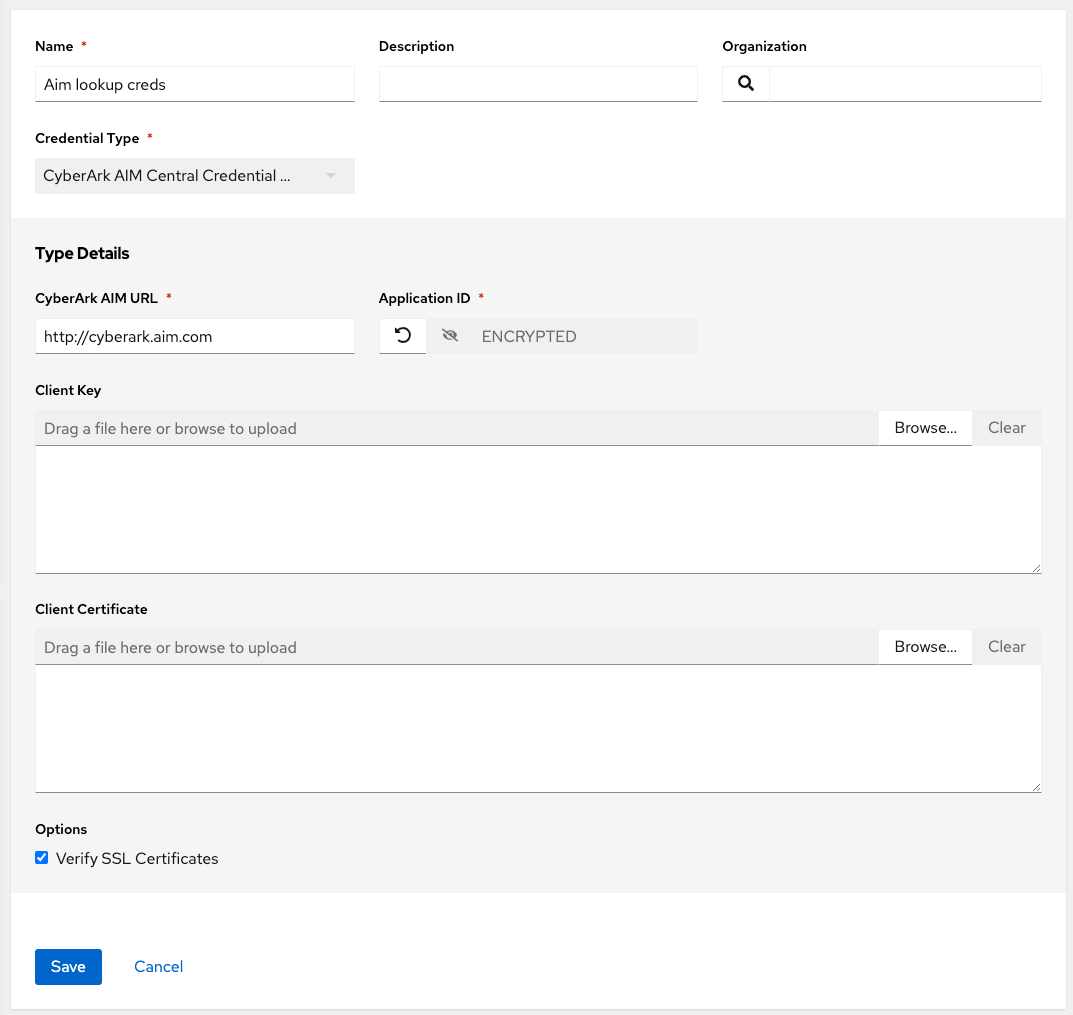

12.1.3. CyberArk AIM 인증 정보 공급자 조회¶

이 통합이 작동하려면 시크릿을 저장하기 위해 실행 중인 CyberArk 중앙 인증 정보 공급자 웹 서비스가 필요합니다. **인증 정보 유형**으로 **CyberArk AIM 인증 정보 공급자 조회**를 선택하는 경우 다음 메타데이터를 제공하여 조회를 올바르게 구성합니다.

CyberArk AIM URL (필수): CyberArk AIM의 시크릿 관리 시스템과 통신하는 데 사용되는 URL 제공

애플리케이션 ID (필수): CyberArk AIM 서비스에서 제공하는 ID 지정

클라이언트 키: CyberArk에서 제공하는 경우 클라이언트 키 붙여넣기

클라이언트 인증서: CyberArk에서 제공하는 경우 인증서를 붙여넣을 때

BEGIN CERTIFICATE및 ``END CERTIFICATE``행 포함SSL 인증서 확인: 이 옵션은 URL에서 HTTPS를 사용하는 경우에만 사용할 수 있습니다. 서버의 SSL 인증서가 유효하고 신뢰할 수 있는지 확인하려면 이 옵션을 선택합니다. 내부 또는 개인 CA를 사용하는 환경에서는 확인을 비활성화도록 이 옵션을 선택하지 않은 상태로 두어야 합니다.

아래의 예는 구성된 CyberArk AIM 인증 정보를 보여줍니다.

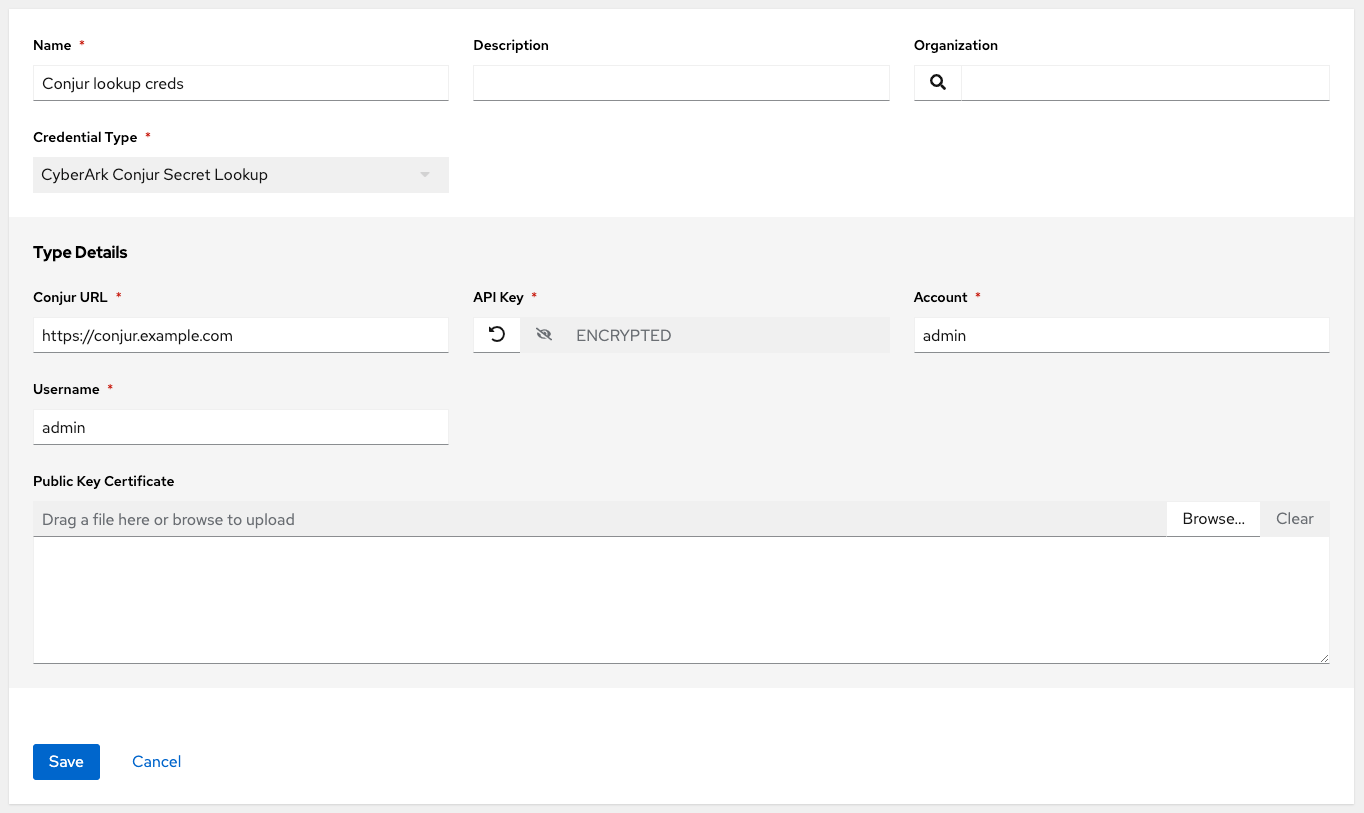

12.1.4. CyberArk Conjur 시크릿 조회¶

**인증 정보 유형**으로 **CyberArk Conjur 시크릿 조회**를 선택하는 경우 다음 메타데이터를 제공하여 조회를 올바르게 구성합니다.

Conjur URL (필수): CyberArk Conjur의 시크릿 관리 시스템과 통신하는 데 사용되는 URL 제공

API 키 (필수): Conjur 관리자가 제공한 키 제공

계정 (필수): 조직의 계정 이름

사용자 이름 (필수): 이 서비스에 대해 인증된 특정 사용자

공개 키 인증서: CyberArk에서 제공하는 경우 공개 키를 붙여넣을 때

BEGIN CERTIFICATE및END CERTIFICATE행 포함

아래의 예는 구성된 CyberArk Conjur 인증 정보를 보여줍니다.

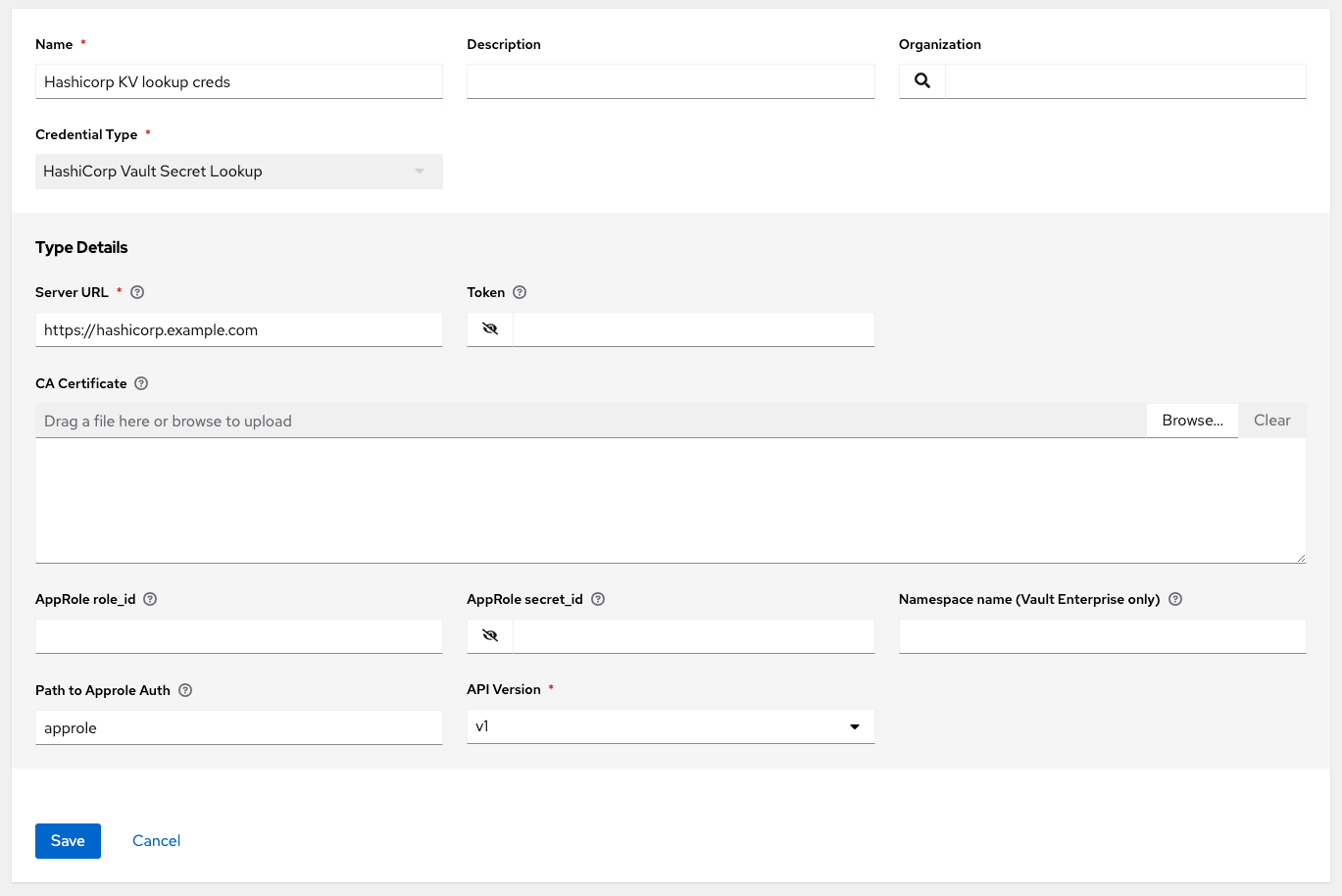

12.1.5. HashiCorp Vault 시크릿 조회¶

**인증 정보 유형**으로 **HashiCorp Vault 시크릿 조회**를 선택하는 경우 다음 메타데이터를 제공하여 조회를 올바르게 구성합니다.

서버 URL (필수): HashiCorp Vault의 시크릿 관리 시스템과 통신하는 데 사용되는 URL 제공

토큰: HashiCorp의 서버를 인증하는 데 사용되는 액세스 토큰 지정

CA 인증서: HashiCorp의 서버를 확인하는 데 사용되는 CA 인증서 지정

Approle Role_ID: Approle 인증에 사용할 ID 지정

Approle Secret_ID: Approle 인증에 사용할 해당 시크릿 ID 지정

Approle Auth 경로: 기본 경로 ``/approle``이 아닌 경우 경로 지정

API 버전 (필수): 정적 조회에는 v1, 버전이 지정된 조회에는 v2 선택

Approle 및 해당 필드에 대한 자세한 내용은 `Vault documentation for Approle Auth Method <https://www.vaultproject.io/docs/auth/approle>`_를 참조하십시오. 아래의 예는 구성된 HashiCorp Vault 시크릿 조회 인증 정보를 보여줍니다.

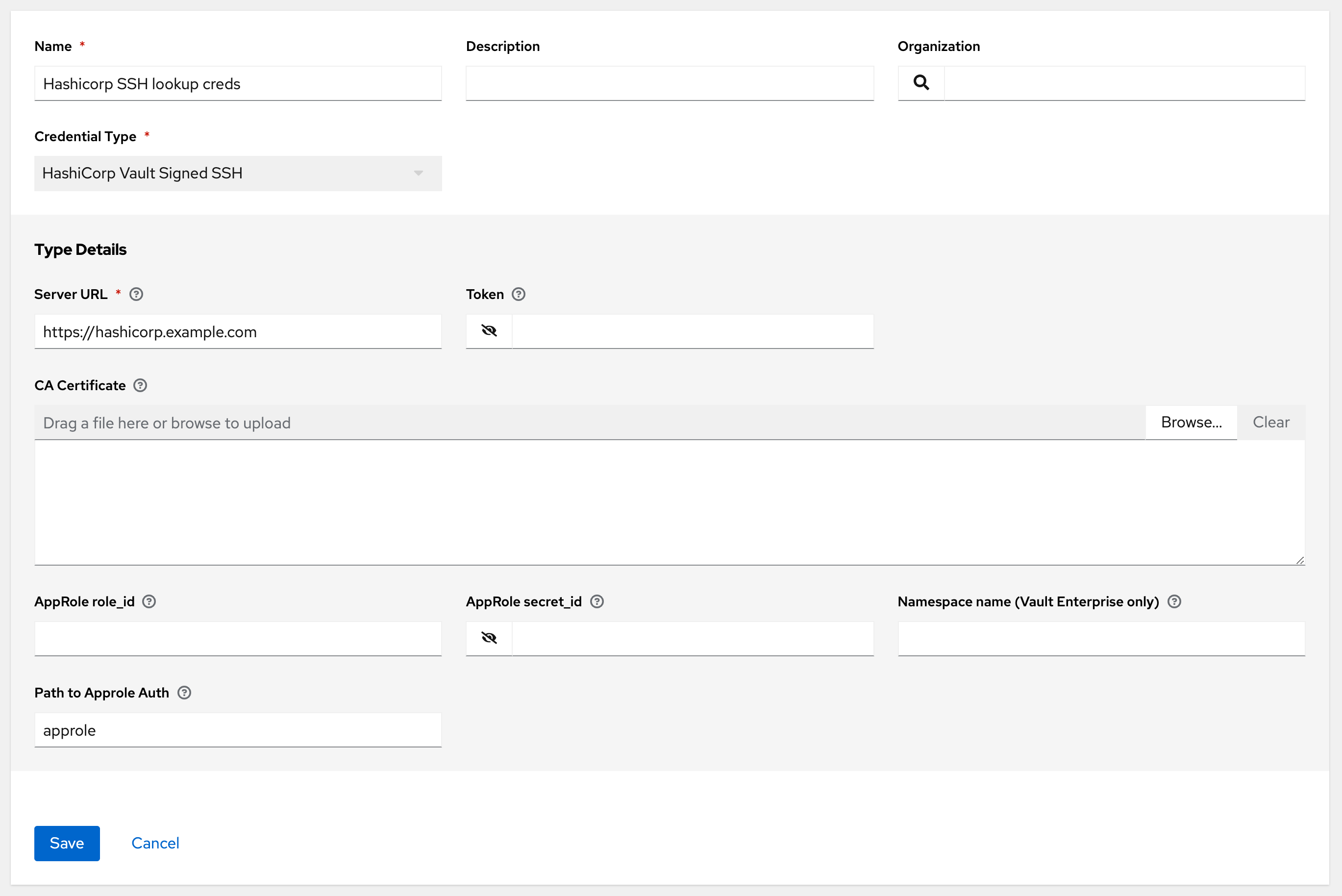

12.1.6. HashiCorp Vault 서명 SSH¶

**인증 정보 유형**으로 **HashiCorp Vault 서명 SSH**를 선택하는 경우 다음 메타데이터를 제공하여 조회를 올바르게 구성합니다.

서버 URL (필수): HashiCorp 서명 SSH의 시크릿 관리 시스템과 통신하는 데 사용되는 URL을 제공합니다.

토큰: HashiCorp의 서버를 인증하는 데 사용되는 액세스 토큰 지정

CA 인증서: HashiCorp의 서버를 확인하는 데 사용되는 CA 인증서 지정

Approle Role_ID: Approle 인증에 사용할 ID 지정

Approle Secret_ID: Approle 인증에 사용할 해당 시크릿 ID 지정

Approle Auth 경로: 기본 경로 ``/approle``이 아닌 경우 경로 지정

Approle 및 해당 필드에 대한 자세한 내용은 `Vault documentation for Approle Auth Method <https://www.vaultproject.io/docs/auth/approle>`_를 참조하십시오.

아래의 예는 구성된 HashiCorp SSH 시크릿 엔진 인증 정보를 보여줍니다.

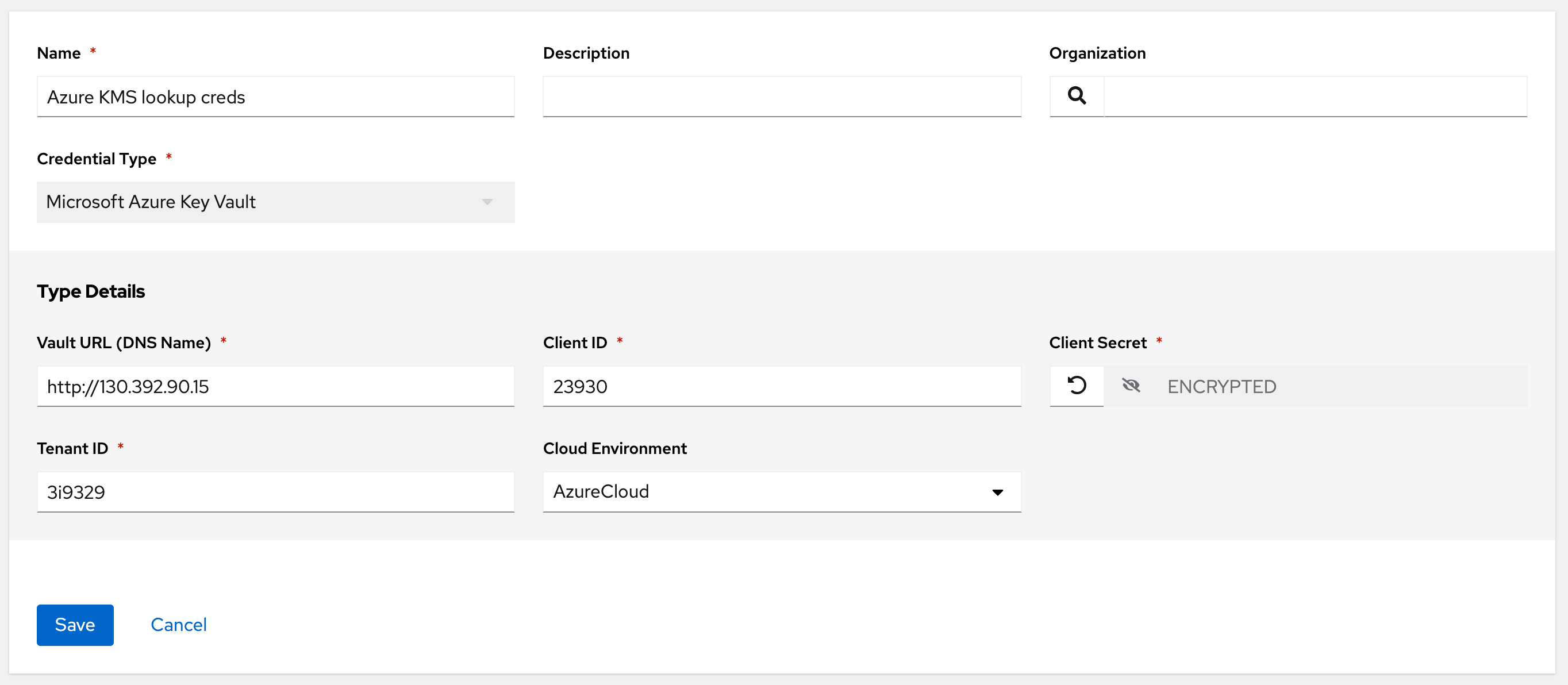

12.1.7. Microsoft Azure Key Vault¶

**인증 정보 유형**으로 **Microsoft Azure Key Vault**를 선택하는 경우 다음 메타데이터를 제공하여 조회를 올바르게 구성합니다.

Vault URL(DNS 이름) (필수): MS Azure의 키 관리 시스템과 통신하는 데 사용되는 URL 제공

클라이언트 ID (필수): Azure Active Directory에서 가져온 ID 제공

클라이언트 시크릿 (필수): Azure Active Directory에서 가져온 시크릿 제공

테넌트 ID (필수): Azure 서브스크립션 내에서 Azure Active Directory 인스턴스와 연결된 고유 ID 제공

클라우드 환경: 적용할 적절한 클라우드 환경 선택

아래의 예는 구성된 Microsoft Azure KMS 인증 정보를 보여줍니다.

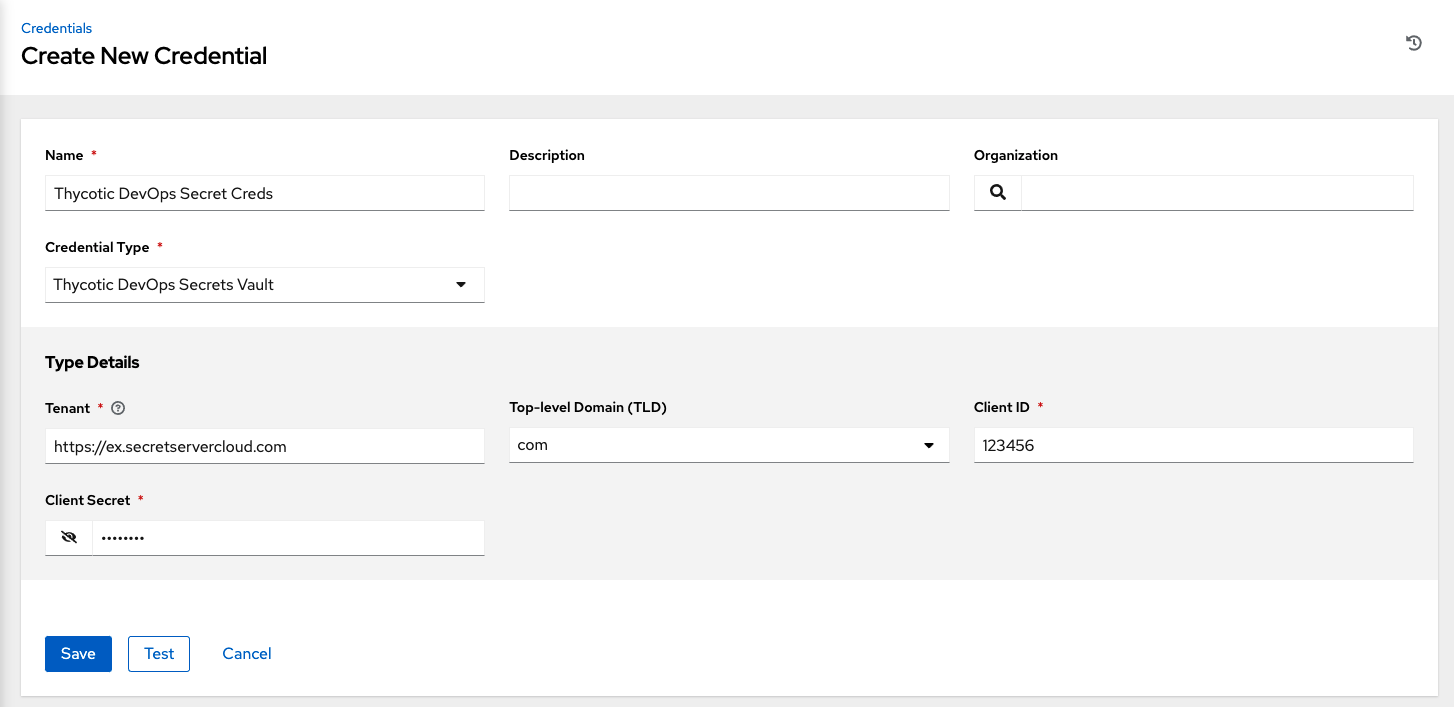

12.1.8. Thycotic DevOps Secrets Vault¶

When Thycotic DevOps Secrets Vault is selected for Credential Type, provide the following metadata to properly configure your lookup:

Tenant (required): provide the URL used for communicating with Thycotic’s secret management system

Top-level Domain (TLD) : provide the top-level domain designation (e.g., com, edu, org) associated with the secret vault you want to integrate

Client ID (required): provide the identifier as obtained by the Thycotic secret management system

Client Secret (required): provide the secret as obtained by the Thycotic secret management system

Below shows an example of a configured Thycotic DevOps Secrets Vault credential.

12.1.9. Thycotic Secret Server¶

When Thycotic Secrets Server is selected for Credential Type, provide the following metadata to properly configure your lookup:

Secret Server URL (required): provide the URL used for communicating with the Thycotic Secrets Server management system

Username (required): specify the authenticated user for this service

Password (required): provide the password associated with the user

Below shows an example of a configured Thycotic Secret Server credential.